- Сообщения

- 324

- Реакции

- 716

- Продажи

- 3

- Кешбек

- 1.25$

Анонимное рабочее пространство в онион без посредников

Вы не раз видели эти предложения по аренде удаленных рабочих столов от якобы компетентных людей, для максимально безопасной работы без следов. И дескать и логи не ведут и все шикарно.

Сегодня я расскажу вам, как сделать удаленный рабочее пространство с одноразовыми приложениями и даже системами достаточно простым способом на вашем собственном сервере. При этом висеть оно будет на домене онион в тор сети, и доступ можно получать из тор браузера, соответственно с шифрованием до сервера.

Плюсы данному решения

Итак, приступим!

Часть 1 - Развертывание

Для начала нам нужен подходящий хостер, с анонимной оплатой монеро и не требующий персональных данных.

Также сервера находятся в оффшорной юрисдикции.

Есть несколько вариантов - nicevps.net, njal.la, cryptoho.st

Выбирай один из них. Или можешь использовать свой физический сервер где-либо(для полных параноиков). Но помни не в коем случае не бери компании которые не позволяют тебе оплачивать криптовалютой и находятся в ведении стран 14 глаз.

Почту для регистрации можете сделать на protonmail. Кстати они имеют онион домен, как и два из провайдеров выше.

Сервер подобран и оплачен. По серверной ОС рекомендую ubuntu 22, для простоты. По характеристикам берите как минимум 8ГБ оперативый и 50-100+ ГБ жесткого диска желательно SSD/NVME

Далее заходим на ssh сервера по предоставленному вам паролю.

Кстати можете пустить заход на ssh через tor

Или пустить через firejail чтобы не оставлять на вашем пк следов, если вы уже заходите на различные сервера по ssh.

Мы будем использовать решение, которое зовется kasm workspaces, а именно их опенсорс community версию. Легко скачивается по прямой ссылке, также у них есть собственный скрипт установщик для всех зависимостей и настройк сервисов. На сервере следующие команды

После ожидаем завершения процесса установки, согласившись с развертыванием.

Отлично все запущено и по итогу мы получаем данные для входов, обязательно сохраните их. Пример ниже.

Теперь мы легко можем включать и выключать kasm сервисы.

Для kasm требуется много памяти, если на вашем сервере оперативы недостаточно можете сделать swap.

В принципе у нас уже работает интерфейс на вашем айпи на порту 443.

То есть такая ссылка https://айпи_сервера

Но мы запустим тор онион домен для максимальной безопасности подключения к виртуалкам.

Редактируем nano /etc/tor/torrc

И в строке с hidden service оставляем все так.

Далее перезапускаем тор.

И ваш домен будет лежать тут

Его мы и будем использовать для полноценной работы.

Часть 2 - Изучение особенностей работы

Заходим на

Когда скажет, что сертификат не подтвержден. Подтверждаем внизу вручную. На самом деле в случае с онион доменом уже идет шифрование до вашего сервера, так что в нем нет нужды особо.

Логинимся с помощью админской учетки. И видим интерфейс системы. Сначала он у вас будет вообще пуст.

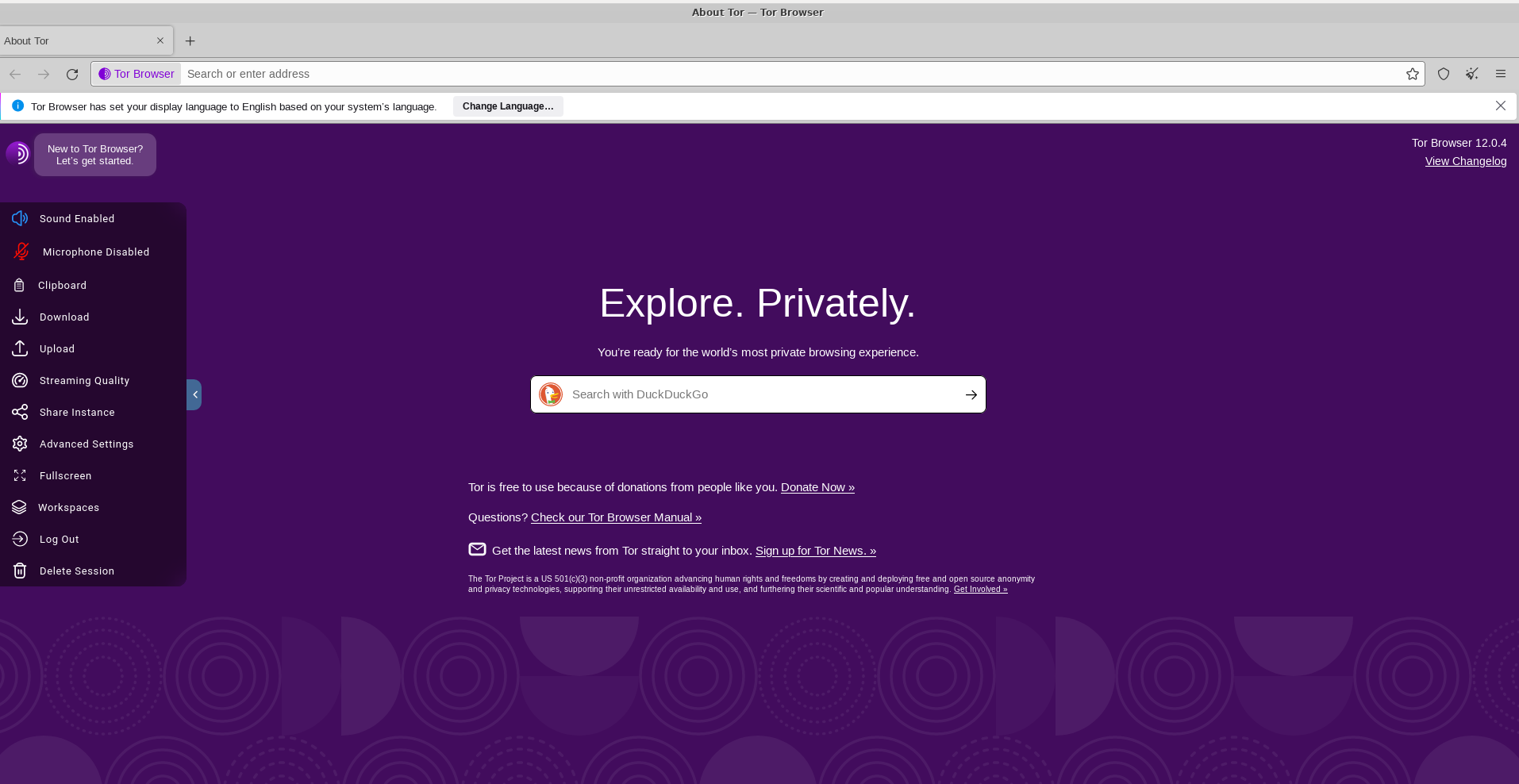

Кстати не забудьте в тор браузер кликнуть на предупреждение вверху адресной строки слева. И разрешить там html5 canvas, иначе у вас будет вместо курсора квадрат в сессиях.

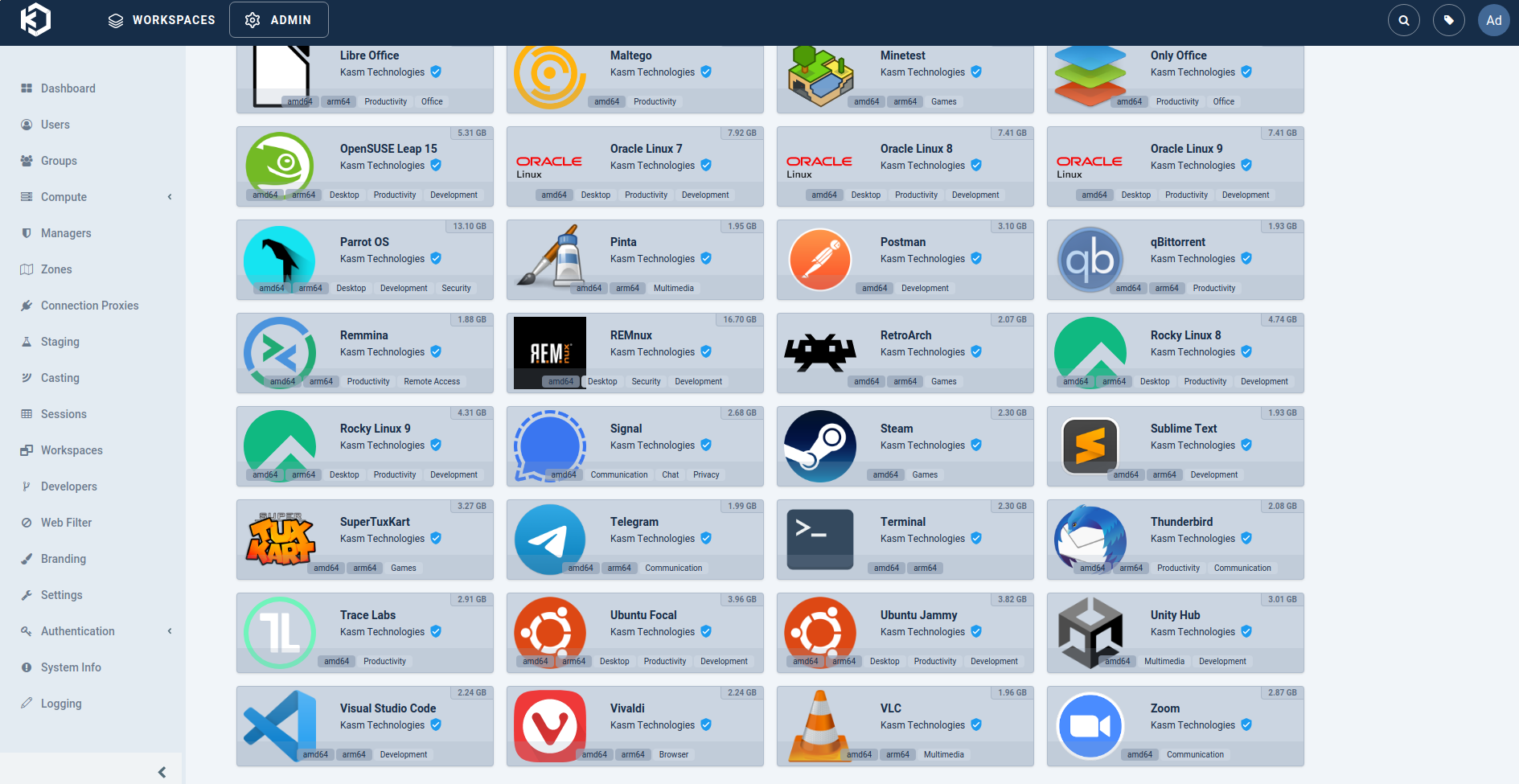

Зайдите в раздел add registry. И добавьте там любой докер из подготовленных какой вам необходим.

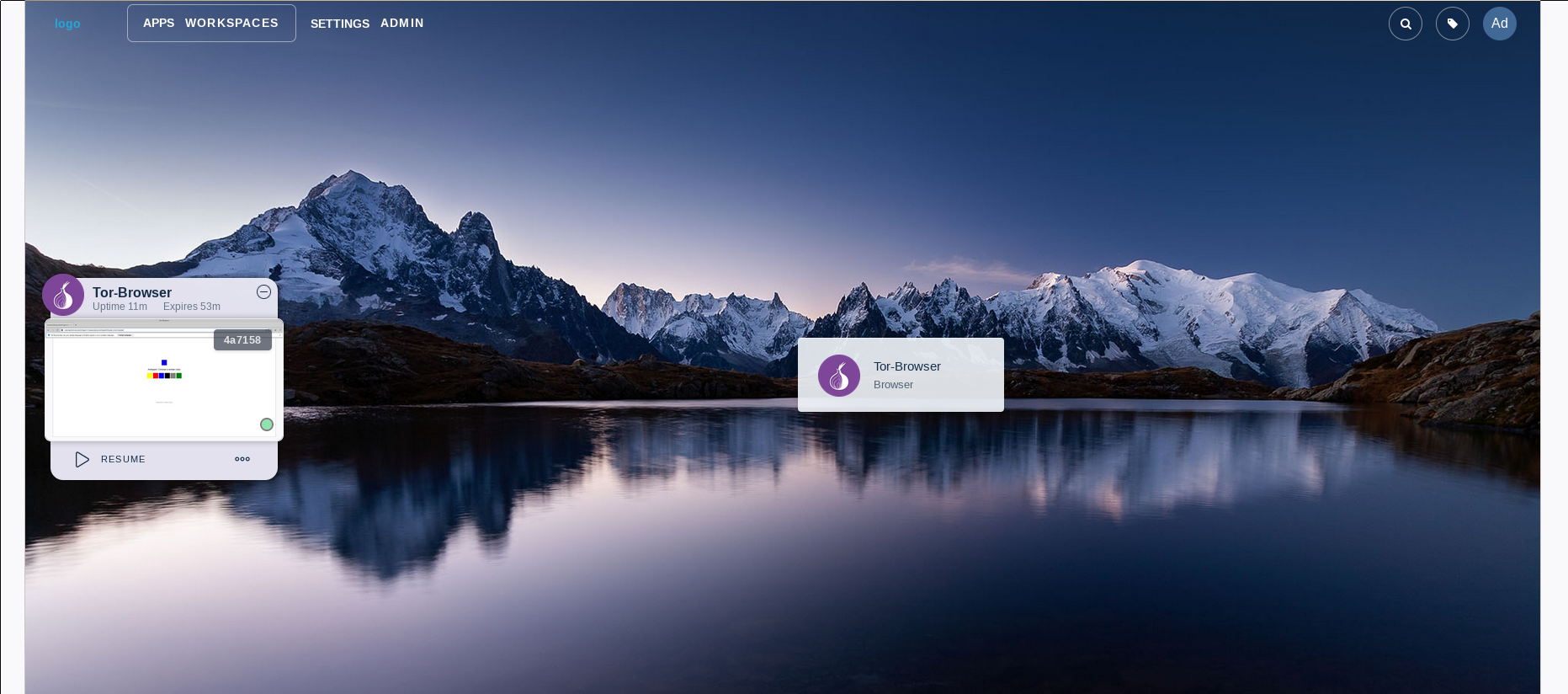

После этого у вас, как и у меня будет в разделе workspaces выбор из ваших пространств. Скажем начнем работать с tor browser.

Каждый запуск создают отдельную виртуальную сессию в отдельном контейнере. Которая удаляется с прошествием времени, или лично по кнопке вами. Идеально подходит для того, чтобы отделить вашу деятельность от прямого траффика. Никакие корреляции по трафику здесь невозможны. Вы лишь подключается к картинке, далее все происходит на сервере.

Все сессии существует ровно выделенное время, которое можно настроить в основной админке.

Вы легко можете передавать файлы и скачивать из виртуалку через специальный промежуточный слой слева. А также работать с буфером обмена.

Каждой виртуалке можно назначить качество стрима, а также разрешение в доп настройках в случае если у вас подвисает что-либо. Выберите себе идеальный вариант работы.

Вы можете использовать дополнительный регистр приложений. Например этот -

В идеале загружать свои докер контейнер по шаблону. Так можно существенно расширить функционал.

К слову на андроид также работает идеально. Экран подстраивается, все максимально удобно.

Часть 3 - Различные кейсы для использования

Также из интересных ссылок которые стоит изучить, если вы хотите расширенных возможностей по подключению видеокарты или отдельных PWA приложений. Также можно изменить любые настройки по логам и прочим данным.

Заключение

Доверять свою безопасность посредникам выйдет куда дороже, чем просто изучить данный мануал.

Свой сервер, свое понимание, одноразовые системы в докер, удобство разделения и даже работа на мобильных устройствах.

Теперь друг, ты сможешь сделать себе максимально безопасное рабочее место в сети. Удачи в работе!

Вы не раз видели эти предложения по аренде удаленных рабочих столов от якобы компетентных людей, для максимально безопасной работы без следов. И дескать и логи не ведут и все шикарно.

Сегодня я расскажу вам, как сделать удаленный рабочее пространство с одноразовыми приложениями и даже системами достаточно простым способом на вашем собственном сервере. При этом висеть оно будет на домене онион в тор сети, и доступ можно получать из тор браузера, соответственно с шифрованием до сервера.

Плюсы данному решения

1. Добавляется слой защиты и конфиденциальности путем использования временных виртуальных контейнеров сервера через тор браузер.

2. Используется среда виртуализации рабочих столов для безопасного удаленного доступа.

3. Можно заюзать временные сессии Kali/ParrotOS для тестирования взломов и угроз.

4. Создается рабочее место для удаленного доступа с любого устройства и из любой точки мира.

5. Используйте совместные среды разработки/рабочие среды для взаимодействия/контроля ваших сотрудников.

Итак, приступим!

Часть 1 - Развертывание

Для начала нам нужен подходящий хостер, с анонимной оплатой монеро и не требующий персональных данных.

Также сервера находятся в оффшорной юрисдикции.

Есть несколько вариантов - nicevps.net, njal.la, cryptoho.st

Выбирай один из них. Или можешь использовать свой физический сервер где-либо(для полных параноиков). Но помни не в коем случае не бери компании которые не позволяют тебе оплачивать криптовалютой и находятся в ведении стран 14 глаз.

Почту для регистрации можете сделать на protonmail. Кстати они имеют онион домен, как и два из провайдеров выше.

Сервер подобран и оплачен. По серверной ОС рекомендую ubuntu 22, для простоты. По характеристикам берите как минимум 8ГБ оперативый и 50-100+ ГБ жесткого диска желательно SSD/NVME

Далее заходим на ssh сервера по предоставленному вам паролю.

Кстати можете пустить заход на ssh через tor

Код:

torsocks ssh root@serverИли пустить через firejail чтобы не оставлять на вашем пк следов, если вы уже заходите на различные сервера по ssh.

Код:

firejail --noprofile --private ssh root@serverМы будем использовать решение, которое зовется kasm workspaces, а именно их опенсорс community версию. Легко скачивается по прямой ссылке, также у них есть собственный скрипт установщик для всех зависимостей и настройк сервисов. На сервере следующие команды

Код:

wget "https://kasm-static-content.s3.amazonaws.com/kasm_release_1.13.0.002947.tar.gz"

tar -xvf kasm_release_1.13.0.002947.tar.gz

cd kasm_release/

./install.shОтлично все запущено и по итогу мы получаем данные для входов, обязательно сохраните их. Пример ниже.

Код:

------------------------------------

username: [email protected]

password:

------------------------------------

username: [email protected]

password:

------------------------------------

Kasm Database Credentials

------------------------------------

username: kasmapp

password:

------------------------------------

Kasm Redis Credentials

------------------------------------

password:

------------------------------------

Kasm Manager Token

------------------------------------

password:

------------------------------------

Kasm Guac Token

------------------------------------

password:

------------------------------------

Service Registration Token

------------------------------------

password:

------------------------------------Теперь мы легко можем включать и выключать kasm сервисы.

Код:

/opt/kasm/bin/start

/opt/kasm/bin/stopДля kasm требуется много памяти, если на вашем сервере оперативы недостаточно можете сделать swap.

Код:

sudo swapon /mnt/my.swap

sudo mkswap /mnt/my.swap

sudo fallocate -l 5g /mnt/my.swap

echo '/mnt/my.swap swap swap defaults 0 0' | sudo tee -a /etc/fstab

sudo chmod 600 /mnt/my.swapВ принципе у нас уже работает интерфейс на вашем айпи на порту 443.

То есть такая ссылка https://айпи_сервера

Но мы запустим тор онион домен для максимальной безопасности подключения к виртуалкам.

Код:

sudo apt install torРедактируем nano /etc/tor/torrc

И в строке с hidden service оставляем все так.

Код:

HiddenServiceDir /var/lib/tor/hidden_service/

HiddenServicePort 443 127.0.0.1:443Далее перезапускаем тор.

Код:

sudo service tor restartИ ваш домен будет лежать тут

Код:

cat /var/lib/tor/hidden_service/hostnameЕго мы и будем использовать для полноценной работы.

Часть 2 - Изучение особенностей работы

Заходим на

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Когда скажет, что сертификат не подтвержден. Подтверждаем внизу вручную. На самом деле в случае с онион доменом уже идет шифрование до вашего сервера, так что в нем нет нужды особо.

Логинимся с помощью админской учетки. И видим интерфейс системы. Сначала он у вас будет вообще пуст.

Кстати не забудьте в тор браузер кликнуть на предупреждение вверху адресной строки слева. И разрешить там html5 canvas, иначе у вас будет вместо курсора квадрат в сессиях.

Зайдите в раздел add registry. И добавьте там любой докер из подготовленных какой вам необходим.

После этого у вас, как и у меня будет в разделе workspaces выбор из ваших пространств. Скажем начнем работать с tor browser.

Каждый запуск создают отдельную виртуальную сессию в отдельном контейнере. Которая удаляется с прошествием времени, или лично по кнопке вами. Идеально подходит для того, чтобы отделить вашу деятельность от прямого траффика. Никакие корреляции по трафику здесь невозможны. Вы лишь подключается к картинке, далее все происходит на сервере.

Все сессии существует ровно выделенное время, которое можно настроить в основной админке.

Вы легко можете передавать файлы и скачивать из виртуалку через специальный промежуточный слой слева. А также работать с буфером обмена.

Каждой виртуалке можно назначить качество стрима, а также разрешение в доп настройках в случае если у вас подвисает что-либо. Выберите себе идеальный вариант работы.

Вы можете использовать дополнительный регистр приложений. Например этот -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

В идеале загружать свои докер контейнер по шаблону. Так можно существенно расширить функционал.

К слову на андроид также работает идеально. Экран подстраивается, все максимально удобно.

Часть 3 - Различные кейсы для использования

1. К примеру вам присылают какой-то непонятный док документ. Открываем его в kasm сервере через libreoffice виртуалку.

2. Вам нужно анонимно пообщаться одноразово. Используем один из мессенджеров виртуалок telegram, signal, pidgin. После беседы просто удаляем сессию.

3. Нужно полноценное анонимное место для работы не очень квалицированных в безопасности сотрудников. Операторы,кураторы и тд. Предоставляем им user доступ к kasm с преднастроенным ubuntu.

4. Необходим протестировать на уязвимости какой-либо проект, но под рукой только телефон. Не беда, подключаемся к kasm и проводим все тесты в kali linux.

5. Кладмен не хочет, чтобы на его телефоне хранились какие-то данные на время работы в поле. Запускаем сессию kasm и скидываем туда все фотки через удобный элемент меню слева. Телефон чист. Вернувшись на хату, с пк и той же сессии kasm уже заливаем фото куда нужно.

6. Необходимо быстро скачать какой-то файл(ы) не нагружая основную систему, особенно если она со сложной цепочкой тор впн. Используем bittorrent виртуалку kasm.

Также из интересных ссылок которые стоит изучить, если вы хотите расширенных возможностей по подключению видеокарты или отдельных PWA приложений. Также можно изменить любые настройки по логам и прочим данным.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Заключение

Доверять свою безопасность посредникам выйдет куда дороже, чем просто изучить данный мануал.

Свой сервер, свое понимание, одноразовые системы в докер, удобство разделения и даже работа на мобильных устройствах.

Теперь друг, ты сможешь сделать себе максимально безопасное рабочее место в сети. Удачи в работе!