- Сообщения

- 20.784

- Реакции

- 31.853

LINUX не всем по зубам, но причастным к даркнету следует сделать невозможное и пересесть на эту ОС, выбрав дистрибутив по душе, поверьте - будет проще, чем кажется на первый взгляд.

Есть тип атак который не доступен из windows и поэтому нам нужно подготовить одну из сборок заточенных под пентестинг сетей. По ряду объективных причин выбраем WifiSlax.

Для начала сотворим загрузочную флешку специально под нашу задачу - максимизировать свою анонимность.

Качаем ISO образ -

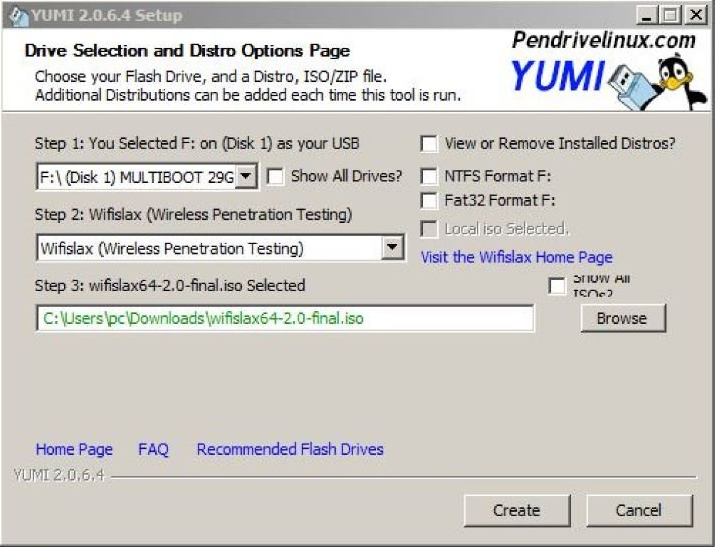

Форматируем флешку в NTFS и записываем на нее образ при помощи -

Преимущество YUMI в том, что на одну флешку можно накатать кучу разных образов и пользоваться ими по необходимости. Можете дописать сюда еще - тот же Kali или Tails.

С инструкцией прикладывем несколько словарей для брута хэшей, в папке «wordlist». Один из них «datas.dic» нужно закинуть на флешку или на винт компьютера с которого будет производиться атака. Это маленький словарик, который не требует много ресурсов для перебора, в него заранее мы поместили около сотни самых популярных паролей и все даты до 2020 года по маске ЧЧММГГГГ. Где Ч - число, М - месяц, Г - год. Даты рождения часто используют в паролях, еще очень часто ставят номер мобильника. Словарь с телефонами слишком большой и по этому мы будем использовать не текстовый файл с полным списком, а перебор по маске. Рекомендуем открыть datas.dic блокнотом и поискать в первой сотне свои пароли - если найдете свой, то для вас это плохие новости.

Ближе к делу - грузимся с флешки. Если все сделали правильно, то увидим окно юми:

Выбираем «System Tools» и в следующем окне WifiSlax. Теперь должен показаться загрузчик WifiSlax.

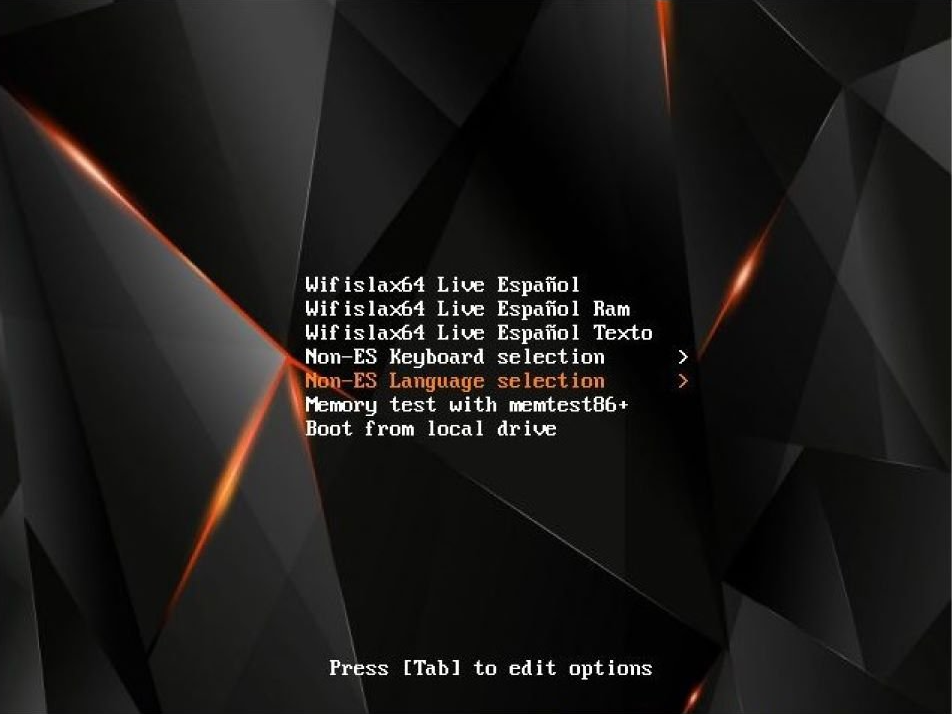

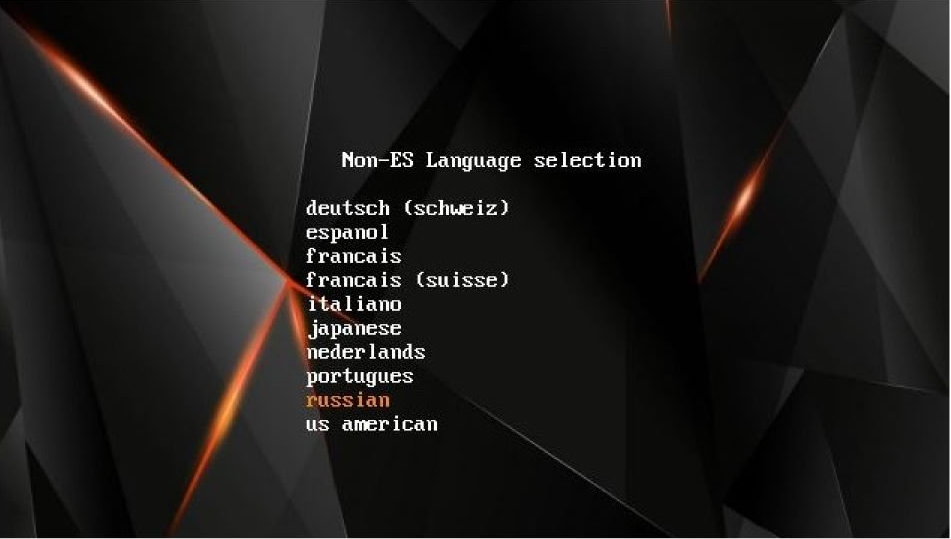

WifiSlax, как уже говорили, собирают испанцы и из этого вытекает язык по-умолчанию. В испанской среде работать сложно и не привычно. Давайте выберем русскую локализацию - конечно переведется лишь малая часть, львиная доля будет по английски и что-то останется на испанском, но это лучше чем ничего. Выбираем «Non-ES Language selection»:

НЕБОЛЬШАЯ ПОДГОТОВКА ПЕРЕД АТАКОЙ

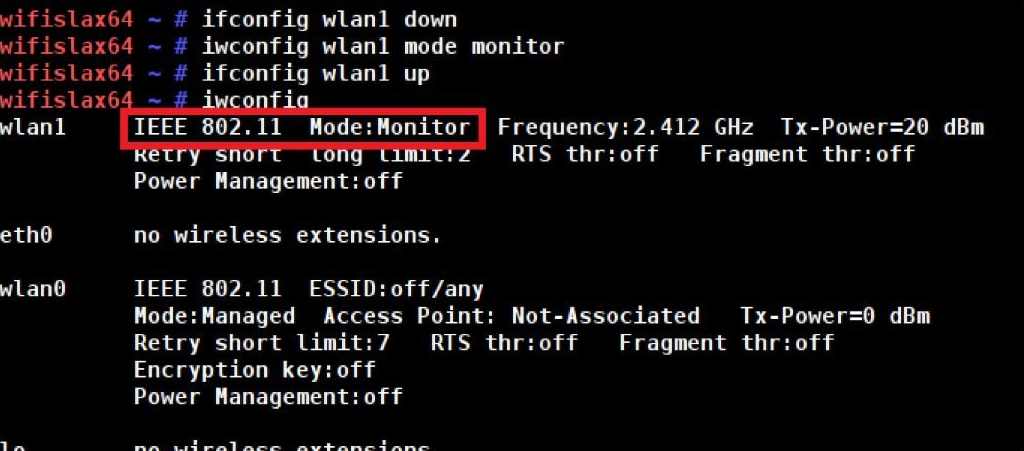

Начнем с проверки адаптера. Нажимаем Ctrl+Alt+T и в открывшемся окне терминала пишем «iwconfig» и нажимаем enter. Команда выведет список всех сетевых адаптеров в системе:

Сейчас подключены два адаптера «wlanO» - это адаптер ноутбука, a «wlanl» - это внешний USB адаптер. Будем писать в командах «wlanl», но вы ставите свой номер.

ifconfig wlan1 down

iwconfig wlan1 mode monitor

if con fig wlan1 up

iwconfig

Каждую строчку вводим отдельно, по очереди нажимая enter. После четвертой строчки снова вывалится список адаптеров и если все сделали правильно должно быть написано, что адаптер работает в режиме мониторинга «Mode:Monitor».

АТАКА НА WPS

Этот раздел отчасти дублирует атаки на WPS из линукс которые мы проводили только что и можно их не выполнять. Рекомендую просто ознакомиться с ним.

Теперь можем перейти к самой атаке. В терминал вводим:

wifite -i wlan1 --kill --random-mac -p 100 --wps-only

Пока скрипт работает давайте разберем что мы сделали.

wifite - обозначаем в какую программу передаем аргументы

-i wlan1 - указываем каким адаптером пользоваться

--kill - разрешаем убить процессы, которые будут мешать

--random-mac - меняем mac адрес адаптера на случайный

-р 100 - говорим сканировать сети 100 секунд после чего начать атаку по всем сетям

--wps-only - сканировать только те сети, у которых включен WPS

После этой команды скрипт начнет искать жертв согласно нашим условиям и попытается провести несколько атак на каждую, но по очереди. Сначала будет Pixie-Dust - занимает около 5 минут, если не выйдет - попробует подобрать пин от впс перебором всех возможных комбинаций. Вторая атака может занимать от 15 минут и до 8 часов, но скорее всего роутер заблокирует WPS и скрипт пойдет дальше. В случае успеха в папке root будет создан текстовый файл cracked в который запишутся все данные которые удалось раздобыть. Посмотреть его можно открыв текстовый файл или написав в терминале «wifite -cracked». Субъективно - не очень понравилось, как он работает. Скрипт не прекращает работу после блокировки WPS роутером и долбится в него пока не закончится счетчик. Первым способом (через винду) все делается быстрее и перебор пинов идет не всех подряд, а самых вероятных.

АТАКУЕМ WPA

Что бы заняться расшифровкой паролей нам нужно сначала захватить их хэши. Есть два способа,первый позволяет получить хэш пароля через уязвимость. В терминале вводим:

wifite -i wlan0 --kill --random-mac -p 500 --pmkid

В процессе работы все хэши скрипт сложит в папку «/root/hs/». Из нее все файлы нужно будет перенести на флешку или память компьютера иначе после перезагрузки wifislax они удалятся. Далеко не все роутеры уязвимы к этому виду атаки, поэтому перейдем к следующему способу.

Второй способ заключает в насильном разрыве связи между клиентом и роутером и перехвате хэша во время авторизации. В терминале вводим:

besside-ng wlan1

Можно в конце строки добавить -v тогда во время работы скрипт будет выводить больше информации о своей работе. Можно указывать до трех v. На качество работы это никак не влияет.

besside-ng wlan1 -vvv

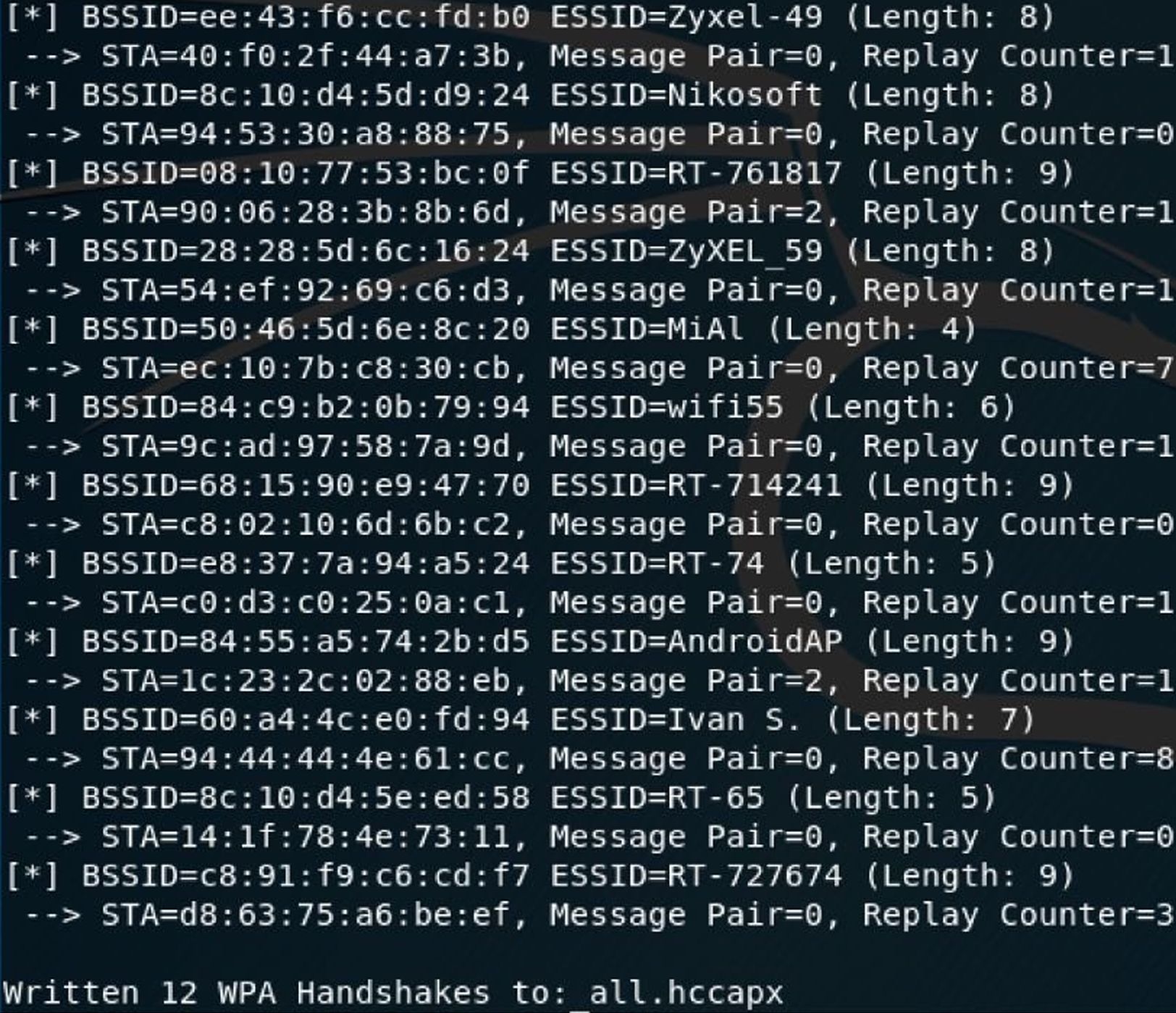

Besside-ng достаточно интеллектуальная программа. Она умеет не только автоматически захватывать рукопожатия, самостоятельно деаутентифицируя клиентов, но и отсевает заведомо бесперспективные точки доступа (слишком слабый сигнал, нет клиентов). При этом программа запоминает ТД для которых она уже захватила рукопожатие и больше их не беспокоит. Время от времени программа проводит дополнительные сканирования и добавляет вновь обнаруженные ТД.

Так выглядит процесс работы:

В процессе работы все собранные хэши программа сложит в папку root. Всего три файла:

besside.log - текстовый файл со списком кого он перехватил

wep.cap - старый протокол и скорее всего у вас нет соседей с ним

wpa.cap - сами хэши

Поскольку для этой атаки нам нужно наличие клиента в сети, то лучше проводить ее, когда все дома - вечером или ночью. Можно оставить на всю ночь.

Если собранные при помощи PMKID хэши в доработке не нуждаются, то cap файлы нужно почистить и конвертировать в формат, с которым может работать hashcat.cap2hccapx wpa.cap all.hccapx

Здесь мы указали путь до файла и как назвать новый файл.

После выполнения появится новый файл. Если мы хотим вытащить только одну сеть то в аргументахнужно дописать ESSID сети:

cap2hccapx wpa.cap Zyxel-49.hccapx Zyxel-49

После этой команды появится файл с именем «Zyxel-49.hccapx».

Общий файл удобнее прогонять по малым словарям, но если мы хотим попробовать подобрать пароль по большому словарю, то удобнее включать конкретные точки, которые могут быть наиболее подходящими. О выборе способа перебора поговорим позже. Нужно помнить, что эта команда сработает если в папке root лежит wpa файл который создал Besside.

Если мы хотим конвертировать файл из другого места - нужно указывать полный путь. Чтобы указать путь до файла в терминале откройте файловый менеджер, найдите в нем нужный файл и перетащите (сбросьте) его в окно терминала (выделите файл и не отпуская левую кнопку мыши перенесите его). Откроется контекстное меню, в котором нужно выбрать «Вставить адрес»:

ЛОМАЕМ "РУКОПОЖАТИЯ"

Для брута лучше подходит windows, именно для него пишутся почти все игры, и производители видеокарт больше внимания уделяют написанию драйверов для него.

Качаем «hashcat» с оф сайта -

Драйверы для hashcat. Необходимы следующие драйвера для видеокарт:

• Видеокарты AMD на Windows требуют "AMD Radeon Software Crimson Edition" (15.12 или более

поздняя версия)

• Intel CPUs требует "OpenCL Runtime for Intel Core and Intel Xeon Processors" (16.1.1 или более

поздняя версия)

• Intel GPUs на Windows требует "OpenCL Driver for Intel Iris and Intel HD Graphics"

• Видеокарты NVIDIA требуют "NVIDIA Driver" (367.x или более поздняя версия)

Но мы же установили все драйвера сразу после установки системы, верно?

Открываем командную строку в windows от имени администратора и начинаем работу.

Этой командой мы переходим в каталог с программой:

cd C:\instail\hashcat\

Проверим систему все ли драйвера установлены и с какой скоростью какие хэши перебираются:

Чтобы остановить перебор нужно нажать ctrl+v

hashcat64.exe -b

Здесь мы можем увидеть какие устройства определил код и с какой скоростью будут подбираться пароли. В процессе работы вывалилась ошибка, это связанно с самой картой. На нормальной карте такой проблемы не должно быть. Чтобы отключить селф-тест который выводит ошибку - в конце строки нужно дописывать «--self-test-disable», но вам так делать не обязательно.

Так же мы видим, что тест прогоняется только видеокартой, чтобы попросить кота использовать и процессор тоже нужно добавить опцию «-force». Будет выглядеть так:

hashcat64.exe -b --force

Если и это не помогло, то вместо force, нужно указать какие типы устройств мы хотим использовать:

hashcat64.exe -b -D 1,2

Теперь скорость отображается тремя строчками - для каждого устройства и их сумма. Кстати, «Hashmode: 2500 - WPA-EAPOL-PBKSF2» показывает скорость перебора для хэшей от WiFi. А по ссылке -

WPA/WPA2 - 214 000/секунду

7-Zip - 4 860

WinZip - 500 000

RAR5 - 19 000

TrueCrypt - от 20 000 до 200 000 (в зависимости от типа шифрования)

VeraCrypt - от 30 до 1 500

Как видим некоторые типы шифрования предпочтительней других для использования. Пока продолжим, а к исследованиям алгоритмов шифрования вернёмся, когда будем придумывать как шифровать свои данные.

Давайте вернемся к нашим паролям. Синтаксис кота имеет следующий вид:

hashcat [опции]... хеш | файл_хеша |файл_hccарх [словарь| маска | директория]...

Символ | (труба) в данном случае означает логическое «ИЛИ». Т.е. после опций следует ИЛИ файл,

ИЛИ файл с хешем, ИЛИ файл hccapx. А затем через пробел указывается ИЛИ словарь, ИЛИ маска, ИЛИ

директория - в зависимости от выбранной атаки.

Чтобы было проще указывать пути к файлам кинем в папку hashcat наши файлы словарей и хэндшейки которые мы конвертировали. Запустим перебор по словарю с датами:

hashcat64.exe -а 0 -т 2500 all.hccapx datas.dic

-а 0 - указывает на тип атаки. Где 0 - атака по словарю, а 3 - атака по маске

-m 2500 - указывает на тип хэша. Если перебираем файл захваченный по PMKID указываем 16800

datas.dic - наш файл в котором указаны в первой сотне строк самые популярные пароли, затем 45 ООО строк с вариантами дат по маске ЧЧММГГГГ и в конце 15 ООО самых популярных паролей по статистике.

Словарь маленький поэтому переберется быстро. В результате работы программы выведется:

Обратим внимание на первую строчку. В ней написан атакуемый хэш:ЕSSID:найденный пароль. Все найденные хэши сохраняются в файл «hashcat.potfile», его можно открыть блокнотом. Не забывайте использовать Notepad++ с ним текст более читаем. Теперь переберем пароли из второго словаря:

hashcat64.exe -а 0 -т 2500 all.hccapx insidePRO_WPA.txt

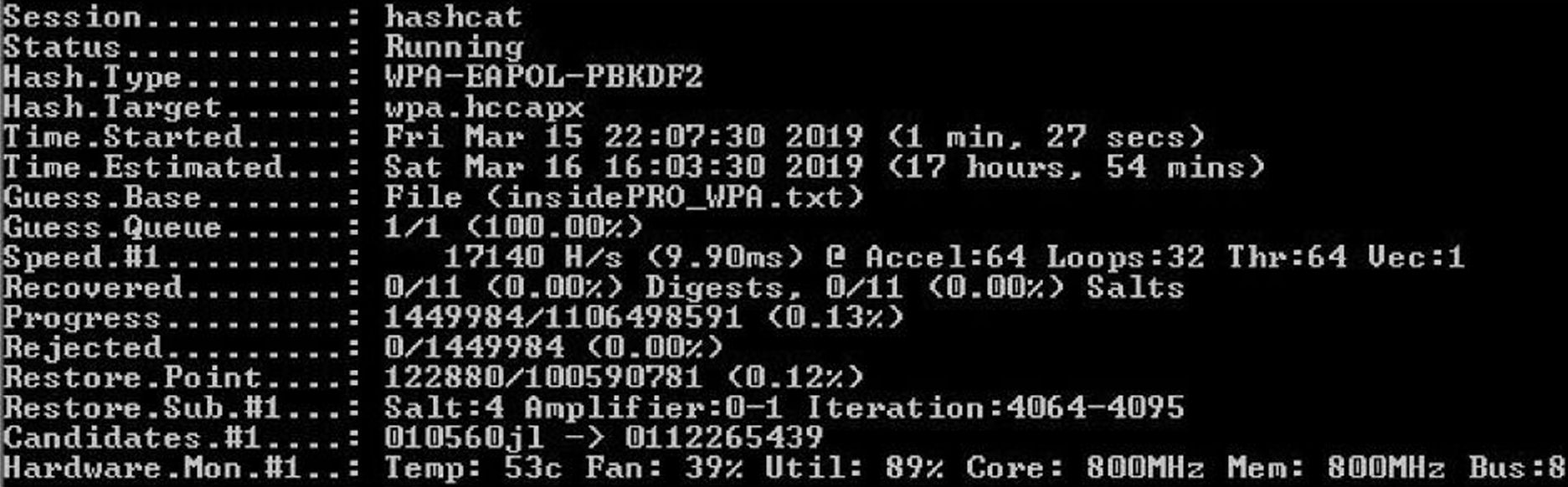

Этот словарь уже больше и перебор может занять значительное время. Во время работы программы Time.Estimated - пишет когда мы закончим перебор и сколько времени осталось до конца.

Speed - скорость перебора, на нормальных картах от 100к

Hardware.Mon - показывает температуру \ скорость вентилятора \ на сколько загружен процессор \ частоты ядра и памяти.

Карту можно немного разогнать, но не берите пример с геймеров, которые гонят ее до появления артефактов. Для них это точка на экране, а для нас может обернуться пропущенным паролем.

В качестве пароля часто ставят номер телефона, но словарь на все номера России будет весить 14 гигабайт. Это большой файл, с которым не удобно работать, поэтому мы будем использовать маску. В hashcat есть встроенные наборы символов:

? | Набор символов

abcdefghij klmnopqrstuvwxyz

ABCDEFGHIJKLMNOPQRSTUVWXYZ

0123456789

0123456789abcdef

012345678 9ABCDEF

!"#$%&'()*+,-./:;<=>?@[\]A_' { I }~

?l?u?d?s

0x00 - Oxff

Давайте составим маску для перебора по номерам мобильных телефонов:

hashcat64.exe -а 3 -т 2500 all.hccapx 89?d?d?d?d?d?d?d?d?d

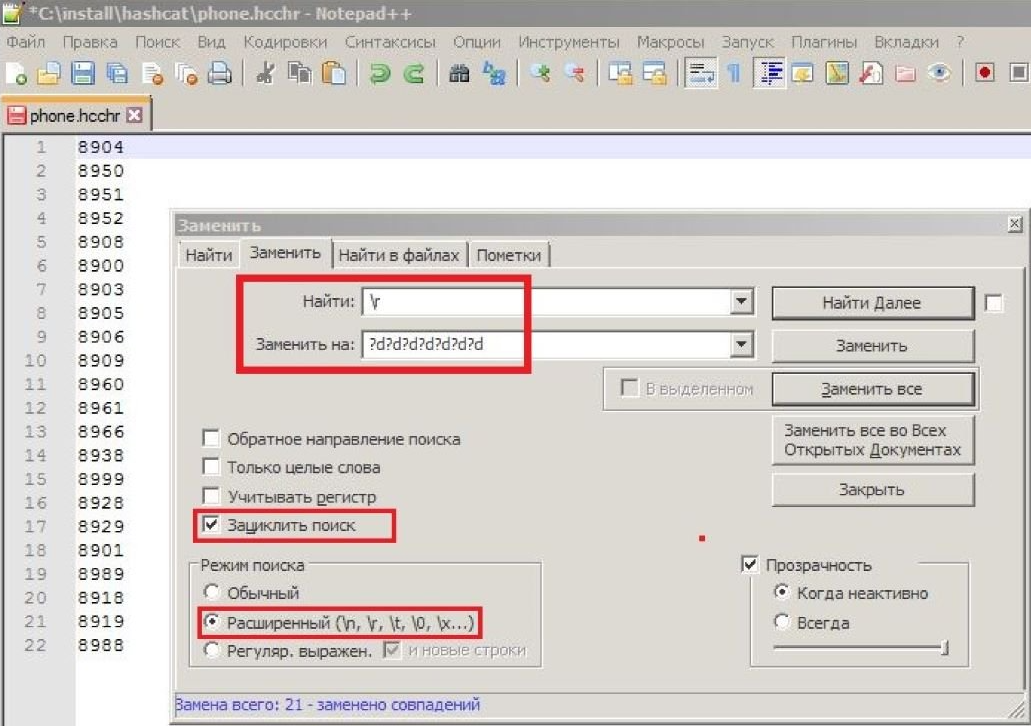

Такая маска дает 1 000 000 000 комбинаций и захватывает много лишних номеров. Лучше создать маску только для номеров нашего региона. Для этого создадим в папке hashcat файл с именем phone.hcchr откроем его блокнотом и напишем маски телефонов. Сами номера легко можно нагуглить по запросу «коды операторов московской области». Если сами коды переписать в столбик не долго, то что бы не мучиться с добавление маски нажмите ctrl+H и заполните все как здесь:

Когда нажмете «заменить все», во всех строчках кроме последней добавится маска. В последней придется дописать ручками.

Что бы запустить поиск в терминале напишем:

hashcat64.exe -а 3 -т 2500 all.hccapx phone.hcchr

Теперь у нас не 1ккк вариантов для перебора, а 220кк, что в 4,5 раза меньше, а вот вероятность пропустить пароль если он состоит из телефона, увеличилась не сильно.

Маски можно составлять не только по телефону. Достаточно эффективно составить маску по модели роутера. Роутер с завода имеет название сети по типу SSID_XXXX, где SSID это название производителя, а ХХХХ последние цифры мака (да, это именно цифры, но в шестнадцатеричной системе счисления). Чтобы узнать по какой маске формируется пароль нужно посмотреть на уже взломанные роутеры.

Для этого идем на сайт -

И мы видим, что эти психи в пароле используют 10 символов где есть цифры, буквы в нижнем регистре и верхнем. Это слишком много комбинаций и такое нам не нужно. А вот в «TP-LINK_□□□□□□»:

Видим, что с завода пароль состоит из восьми цифр. Это всего 100кк комбинаций, при переборе на скорости 100к это займет всего 17 минут и это максимум.

Но маска может меняться в зависимости от ревизии оборудования. Некоторые провайдеры меняют пароль на номер договора и поэтому лучше будет если мы станем ориентироваться на роутеры, находящиеся по близости. Чуть позже тоже покажем как это сделать.

Есть еще способы подобрать пароль:

• Бесплатный - попросить на форуме

• Платный - попросить в платном разделе форума

• Условно бесплатный - воспользоваться онлайн сервисом

• И финальный вариант - можно арендовать сервер у Амазон и сбрутить на нем

А теперь на мой взгляд самая интересная часть нашей инструкции!

АТАКА НА РОУТЕР ИЗ ГЛОБАЛЬНОЙ СЕТИ

До этого мы ломились в роутер со стороны беспроводной сети. Мы наверняка уже собрали пароли к куче сетей, но остались и закрытые для нас. Сейчас мы начнем ковровые бомбардировки по всему городу.

Получить доступ к роутеру можно не только через WiFi, но и постучавшись к нему со стороны интернета. Если к паролям от WiFi уделяют хоть сколько-то внимания, то пароль от его веб морды (страница его настроек) меняют очень редко. А сколько есть известных и не исправленных уязвимостей!

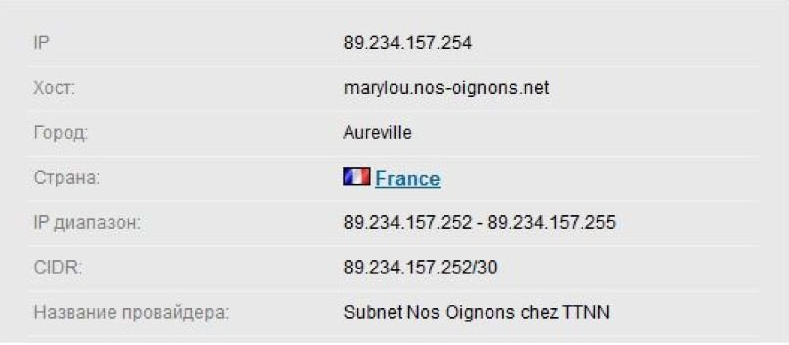

К делу. Подключаемся к соседской сети. Сначала нужно узнать кто мы и где мы находимся. Идем на сайт

Наш IP 89.234.157.254, а диапазон 89.234.157.252-89.234.157.255. Ниже написан CIDR это тот же диапазон, но записанный в другом формате и провайдер. Заходим через TOR. поэтому данные довольно странные. У этого провайдера в этом диапазоне всего три адреса у вас будет гораздо больше.

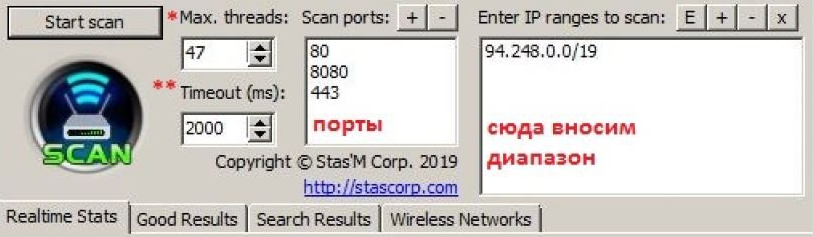

Записываем эти данные в блокнот и открываем Router Scan. Здесь нужно внести некоторые изменения:

* - это в сколько потоков сканировать адреса

** - интервал между потоками

Не нужно выставлять слишком большие значения, наша задача оставаться невидимками, а не положить оборудование провайдера.

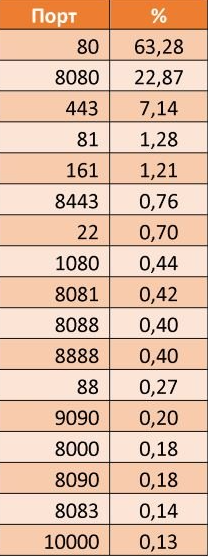

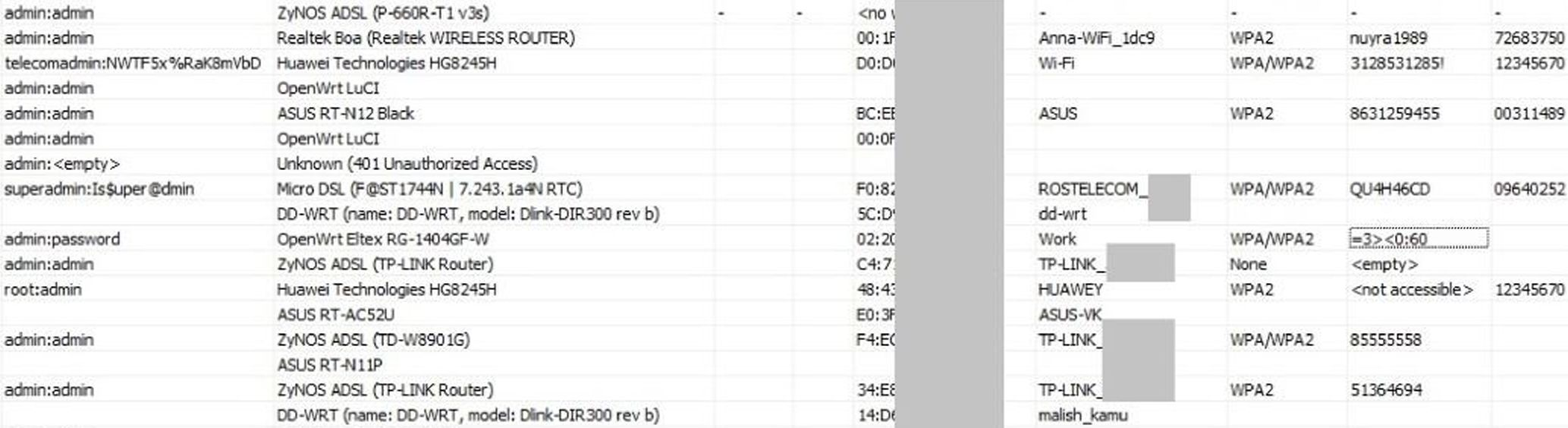

Частоту использования портов роутерами можете посмотреть в таблице. Как видим ТОП 3 достаточно.

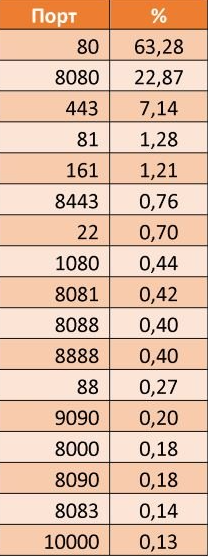

И в четвертое поле вписываем наш диапазон. Можно задавать и несколько диапазонов разом. Так же перейдем в настройки и настроим работу сканера через TOR.

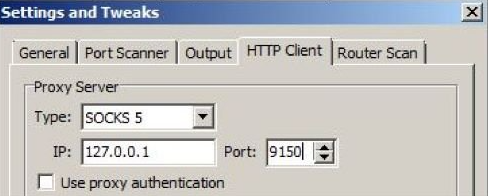

Открываем Top Браузер, если он закрыт, то программа не сможет выйти в интернет и нажимаем «Start scan». Через некоторое время у нас побегут строки. Во вкладке Good Result будут показаны роутеры которые удалось взломать. Среди них вполне возможно есть кто-то из ваших соседей:

Сейчас мы просканировали диапазон нашего провайдера, но мы можем не просто стучаться в роутеры из интернета, а еще и искать цели во внутренней сети. Вот диапазоны локальных адресов:

10.0. 0.0-10.255.255.255

172.16.0. 0-172.31.255.255

192.168.0. 0-192.168.255.255

Вот здесь

Еще используемые диапазоны можно найти здесь -

Что еще можно делать с этими роутерами:

• Во время перебора мы зацепим много камер, в основном это домашние видеонаблюдение

• Некоторые роутеры можно настроить как ВПН

• Можно подменить ДНС и перехватывать пароли

Но это уже совсем другая история.

ЗАМЕТАЕМ СЛЕДЫ

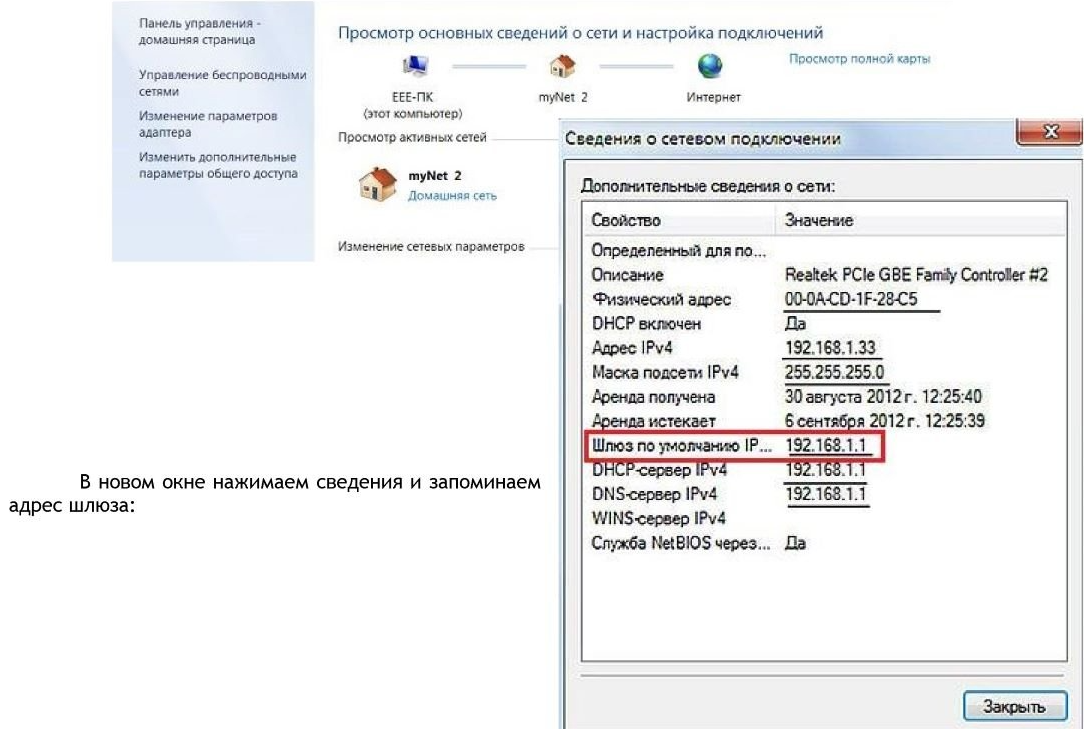

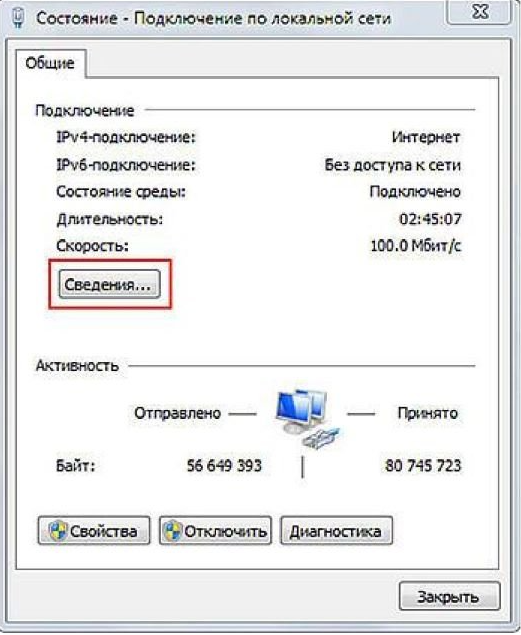

Теперь будет полезным отключить журнал в настройках роутера. Для этого нужно подключиться к точке и узнать адрес его веб морды (шлюз). Для этого идем в Панель управления\Центр управления сетями и общим доступом\ выбираем нашу сеть:

Этот адрес нужно вбить в адресную строкубраузера (не TOR). Увидим поле для ввода логина и пароля. Скорее всего это admin:admin. Но если не подходит, то можно подсмотреть в Router scan.

Открываем Router Scan и в поле «Enter IP ranges to scan:» вписываем наш адрес шлюза. После нажатия «Start scan» сканер попробует перебрать все стандартные комбинации логин:пароль, а если не выйдет, то подсмотреть их при помощи уязвимостей. Теперь заходим в настройки роутера и отключаем ведение журнала. У каждого роутера свой уникальный интерфейс и мы не можем написать для каждого, но общий путь к журналу примерно:

Расширенные или дополнительные настройки \ журнал \ настройки журнала \ отключить журнал Advansed tool \ system log \ disable log

Есть тип атак который не доступен из windows и поэтому нам нужно подготовить одну из сборок заточенных под пентестинг сетей. По ряду объективных причин выбраем WifiSlax.

Для начала сотворим загрузочную флешку специально под нашу задачу - максимизировать свою анонимность.

Качаем ISO образ -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Форматируем флешку в NTFS и записываем на нее образ при помощи -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Преимущество YUMI в том, что на одну флешку можно накатать кучу разных образов и пользоваться ими по необходимости. Можете дописать сюда еще - тот же Kali или Tails.

С инструкцией прикладывем несколько словарей для брута хэшей, в папке «wordlist». Один из них «datas.dic» нужно закинуть на флешку или на винт компьютера с которого будет производиться атака. Это маленький словарик, который не требует много ресурсов для перебора, в него заранее мы поместили около сотни самых популярных паролей и все даты до 2020 года по маске ЧЧММГГГГ. Где Ч - число, М - месяц, Г - год. Даты рождения часто используют в паролях, еще очень часто ставят номер мобильника. Словарь с телефонами слишком большой и по этому мы будем использовать не текстовый файл с полным списком, а перебор по маске. Рекомендуем открыть datas.dic блокнотом и поискать в первой сотне свои пароли - если найдете свой, то для вас это плохие новости.

Ближе к делу - грузимся с флешки. Если все сделали правильно, то увидим окно юми:

Выбираем «System Tools» и в следующем окне WifiSlax. Теперь должен показаться загрузчик WifiSlax.

WifiSlax, как уже говорили, собирают испанцы и из этого вытекает язык по-умолчанию. В испанской среде работать сложно и не привычно. Давайте выберем русскую локализацию - конечно переведется лишь малая часть, львиная доля будет по английски и что-то останется на испанском, но это лучше чем ничего. Выбираем «Non-ES Language selection»:

НЕБОЛЬШАЯ ПОДГОТОВКА ПЕРЕД АТАКОЙ

Начнем с проверки адаптера. Нажимаем Ctrl+Alt+T и в открывшемся окне терминала пишем «iwconfig» и нажимаем enter. Команда выведет список всех сетевых адаптеров в системе:

Сейчас подключены два адаптера «wlanO» - это адаптер ноутбука, a «wlanl» - это внешний USB адаптер. Будем писать в командах «wlanl», но вы ставите свой номер.

ifconfig wlan1 down

iwconfig wlan1 mode monitor

if con fig wlan1 up

iwconfig

Каждую строчку вводим отдельно, по очереди нажимая enter. После четвертой строчки снова вывалится список адаптеров и если все сделали правильно должно быть написано, что адаптер работает в режиме мониторинга «Mode:Monitor».

АТАКА НА WPS

Этот раздел отчасти дублирует атаки на WPS из линукс которые мы проводили только что и можно их не выполнять. Рекомендую просто ознакомиться с ним.

Теперь можем перейти к самой атаке. В терминал вводим:

wifite -i wlan1 --kill --random-mac -p 100 --wps-only

Пока скрипт работает давайте разберем что мы сделали.

wifite - обозначаем в какую программу передаем аргументы

-i wlan1 - указываем каким адаптером пользоваться

--kill - разрешаем убить процессы, которые будут мешать

--random-mac - меняем mac адрес адаптера на случайный

-р 100 - говорим сканировать сети 100 секунд после чего начать атаку по всем сетям

--wps-only - сканировать только те сети, у которых включен WPS

После этой команды скрипт начнет искать жертв согласно нашим условиям и попытается провести несколько атак на каждую, но по очереди. Сначала будет Pixie-Dust - занимает около 5 минут, если не выйдет - попробует подобрать пин от впс перебором всех возможных комбинаций. Вторая атака может занимать от 15 минут и до 8 часов, но скорее всего роутер заблокирует WPS и скрипт пойдет дальше. В случае успеха в папке root будет создан текстовый файл cracked в который запишутся все данные которые удалось раздобыть. Посмотреть его можно открыв текстовый файл или написав в терминале «wifite -cracked». Субъективно - не очень понравилось, как он работает. Скрипт не прекращает работу после блокировки WPS роутером и долбится в него пока не закончится счетчик. Первым способом (через винду) все делается быстрее и перебор пинов идет не всех подряд, а самых вероятных.

АТАКУЕМ WPA

Что бы заняться расшифровкой паролей нам нужно сначала захватить их хэши. Есть два способа,первый позволяет получить хэш пароля через уязвимость. В терминале вводим:

wifite -i wlan0 --kill --random-mac -p 500 --pmkid

В процессе работы все хэши скрипт сложит в папку «/root/hs/». Из нее все файлы нужно будет перенести на флешку или память компьютера иначе после перезагрузки wifislax они удалятся. Далеко не все роутеры уязвимы к этому виду атаки, поэтому перейдем к следующему способу.

Второй способ заключает в насильном разрыве связи между клиентом и роутером и перехвате хэша во время авторизации. В терминале вводим:

besside-ng wlan1

Можно в конце строки добавить -v тогда во время работы скрипт будет выводить больше информации о своей работе. Можно указывать до трех v. На качество работы это никак не влияет.

besside-ng wlan1 -vvv

Besside-ng достаточно интеллектуальная программа. Она умеет не только автоматически захватывать рукопожатия, самостоятельно деаутентифицируя клиентов, но и отсевает заведомо бесперспективные точки доступа (слишком слабый сигнал, нет клиентов). При этом программа запоминает ТД для которых она уже захватила рукопожатие и больше их не беспокоит. Время от времени программа проводит дополнительные сканирования и добавляет вновь обнаруженные ТД.

Так выглядит процесс работы:

В процессе работы все собранные хэши программа сложит в папку root. Всего три файла:

besside.log - текстовый файл со списком кого он перехватил

wep.cap - старый протокол и скорее всего у вас нет соседей с ним

wpa.cap - сами хэши

Поскольку для этой атаки нам нужно наличие клиента в сети, то лучше проводить ее, когда все дома - вечером или ночью. Можно оставить на всю ночь.

Если собранные при помощи PMKID хэши в доработке не нуждаются, то cap файлы нужно почистить и конвертировать в формат, с которым может работать hashcat.cap2hccapx wpa.cap all.hccapx

Здесь мы указали путь до файла и как назвать новый файл.

После выполнения появится новый файл. Если мы хотим вытащить только одну сеть то в аргументахнужно дописать ESSID сети:

cap2hccapx wpa.cap Zyxel-49.hccapx Zyxel-49

После этой команды появится файл с именем «Zyxel-49.hccapx».

Общий файл удобнее прогонять по малым словарям, но если мы хотим попробовать подобрать пароль по большому словарю, то удобнее включать конкретные точки, которые могут быть наиболее подходящими. О выборе способа перебора поговорим позже. Нужно помнить, что эта команда сработает если в папке root лежит wpa файл который создал Besside.

Если мы хотим конвертировать файл из другого места - нужно указывать полный путь. Чтобы указать путь до файла в терминале откройте файловый менеджер, найдите в нем нужный файл и перетащите (сбросьте) его в окно терминала (выделите файл и не отпуская левую кнопку мыши перенесите его). Откроется контекстное меню, в котором нужно выбрать «Вставить адрес»:

ЛОМАЕМ "РУКОПОЖАТИЯ"

Для брута лучше подходит windows, именно для него пишутся почти все игры, и производители видеокарт больше внимания уделяют написанию драйверов для него.

Качаем «hashcat» с оф сайта -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

(hashcat binaries). Распаковываем в папку install и для удобства переименовываем папку в «hashcat» удаляя номер версии.Драйверы для hashcat. Необходимы следующие драйвера для видеокарт:

• Видеокарты AMD на Windows требуют "AMD Radeon Software Crimson Edition" (15.12 или более

поздняя версия)

• Intel CPUs требует "OpenCL Runtime for Intel Core and Intel Xeon Processors" (16.1.1 или более

поздняя версия)

• Intel GPUs на Windows требует "OpenCL Driver for Intel Iris and Intel HD Graphics"

• Видеокарты NVIDIA требуют "NVIDIA Driver" (367.x или более поздняя версия)

Но мы же установили все драйвера сразу после установки системы, верно?

Открываем командную строку в windows от имени администратора и начинаем работу.

Этой командой мы переходим в каталог с программой:

cd C:\instail\hashcat\

Проверим систему все ли драйвера установлены и с какой скоростью какие хэши перебираются:

Чтобы остановить перебор нужно нажать ctrl+v

hashcat64.exe -b

Здесь мы можем увидеть какие устройства определил код и с какой скоростью будут подбираться пароли. В процессе работы вывалилась ошибка, это связанно с самой картой. На нормальной карте такой проблемы не должно быть. Чтобы отключить селф-тест который выводит ошибку - в конце строки нужно дописывать «--self-test-disable», но вам так делать не обязательно.

Так же мы видим, что тест прогоняется только видеокартой, чтобы попросить кота использовать и процессор тоже нужно добавить опцию «-force». Будет выглядеть так:

hashcat64.exe -b --force

Если и это не помогло, то вместо force, нужно указать какие типы устройств мы хотим использовать:

hashcat64.exe -b -D 1,2

Теперь скорость отображается тремя строчками - для каждого устройства и их сумма. Кстати, «Hashmode: 2500 - WPA-EAPOL-PBKSF2» показывает скорость перебора для хэшей от WiFi. А по ссылке -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

можно посмотреть какие видеокарты с какой скоростью перебирают разные хэши. Здесь отображены карты от NVidia, но если захотите прикупить себе карту для перебора имейте ввиду, что карты от Radeon по соотношению цена\скорость выгоднее. А сейчас обращаем ваше внимание на некоторые цифры:WPA/WPA2 - 214 000/секунду

7-Zip - 4 860

WinZip - 500 000

RAR5 - 19 000

TrueCrypt - от 20 000 до 200 000 (в зависимости от типа шифрования)

VeraCrypt - от 30 до 1 500

Как видим некоторые типы шифрования предпочтительней других для использования. Пока продолжим, а к исследованиям алгоритмов шифрования вернёмся, когда будем придумывать как шифровать свои данные.

Давайте вернемся к нашим паролям. Синтаксис кота имеет следующий вид:

hashcat [опции]... хеш | файл_хеша |файл_hccарх [словарь| маска | директория]...

Символ | (труба) в данном случае означает логическое «ИЛИ». Т.е. после опций следует ИЛИ файл,

ИЛИ файл с хешем, ИЛИ файл hccapx. А затем через пробел указывается ИЛИ словарь, ИЛИ маска, ИЛИ

директория - в зависимости от выбранной атаки.

Чтобы было проще указывать пути к файлам кинем в папку hashcat наши файлы словарей и хэндшейки которые мы конвертировали. Запустим перебор по словарю с датами:

hashcat64.exe -а 0 -т 2500 all.hccapx datas.dic

-а 0 - указывает на тип атаки. Где 0 - атака по словарю, а 3 - атака по маске

-m 2500 - указывает на тип хэша. Если перебираем файл захваченный по PMKID указываем 16800

datas.dic - наш файл в котором указаны в первой сотне строк самые популярные пароли, затем 45 ООО строк с вариантами дат по маске ЧЧММГГГГ и в конце 15 ООО самых популярных паролей по статистике.

Словарь маленький поэтому переберется быстро. В результате работы программы выведется:

Обратим внимание на первую строчку. В ней написан атакуемый хэш:ЕSSID:найденный пароль. Все найденные хэши сохраняются в файл «hashcat.potfile», его можно открыть блокнотом. Не забывайте использовать Notepad++ с ним текст более читаем. Теперь переберем пароли из второго словаря:

hashcat64.exe -а 0 -т 2500 all.hccapx insidePRO_WPA.txt

Этот словарь уже больше и перебор может занять значительное время. Во время работы программы Time.Estimated - пишет когда мы закончим перебор и сколько времени осталось до конца.

Speed - скорость перебора, на нормальных картах от 100к

Hardware.Mon - показывает температуру \ скорость вентилятора \ на сколько загружен процессор \ частоты ядра и памяти.

Карту можно немного разогнать, но не берите пример с геймеров, которые гонят ее до появления артефактов. Для них это точка на экране, а для нас может обернуться пропущенным паролем.

В качестве пароля часто ставят номер телефона, но словарь на все номера России будет весить 14 гигабайт. Это большой файл, с которым не удобно работать, поэтому мы будем использовать маску. В hashcat есть встроенные наборы символов:

? | Набор символов

abcdefghij klmnopqrstuvwxyz

ABCDEFGHIJKLMNOPQRSTUVWXYZ

0123456789

0123456789abcdef

012345678 9ABCDEF

!"#$%&'()*+,-./:;<=>?@[\]A_' { I }~

?l?u?d?s

0x00 - Oxff

Давайте составим маску для перебора по номерам мобильных телефонов:

hashcat64.exe -а 3 -т 2500 all.hccapx 89?d?d?d?d?d?d?d?d?d

Такая маска дает 1 000 000 000 комбинаций и захватывает много лишних номеров. Лучше создать маску только для номеров нашего региона. Для этого создадим в папке hashcat файл с именем phone.hcchr откроем его блокнотом и напишем маски телефонов. Сами номера легко можно нагуглить по запросу «коды операторов московской области». Если сами коды переписать в столбик не долго, то что бы не мучиться с добавление маски нажмите ctrl+H и заполните все как здесь:

Когда нажмете «заменить все», во всех строчках кроме последней добавится маска. В последней придется дописать ручками.

Что бы запустить поиск в терминале напишем:

hashcat64.exe -а 3 -т 2500 all.hccapx phone.hcchr

Теперь у нас не 1ккк вариантов для перебора, а 220кк, что в 4,5 раза меньше, а вот вероятность пропустить пароль если он состоит из телефона, увеличилась не сильно.

Маски можно составлять не только по телефону. Достаточно эффективно составить маску по модели роутера. Роутер с завода имеет название сети по типу SSID_XXXX, где SSID это название производителя, а ХХХХ последние цифры мака (да, это именно цифры, но в шестнадцатеричной системе счисления). Чтобы узнать по какой маске формируется пароль нужно посмотреть на уже взломанные роутеры.

Для этого идем на сайт -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. Нам нужно будет войти в систему, можно использовать гостевой пароль antichat:antichat. И переходим в раздел «поиск». Во-первых, здесь можно проверить есть какая-то сеть из наших сетей в базе написав в поле «BSSID» мак роутера. Его можно посмотреть в RouterScan. Можно это сделать из меню самой программы, но не хочется давать ей доступ к этому сайту (мы в самом начале запретили ей это делать). Во-вторых, посмотрим примеры паролей. Допустим у нас много сетей с названием «WiFi-DOM.ru-ХХХХ». Заполняем как на картинке и нажимаем найти:И мы видим, что эти психи в пароле используют 10 символов где есть цифры, буквы в нижнем регистре и верхнем. Это слишком много комбинаций и такое нам не нужно. А вот в «TP-LINK_□□□□□□»:

Видим, что с завода пароль состоит из восьми цифр. Это всего 100кк комбинаций, при переборе на скорости 100к это займет всего 17 минут и это максимум.

Но маска может меняться в зависимости от ревизии оборудования. Некоторые провайдеры меняют пароль на номер договора и поэтому лучше будет если мы станем ориентироваться на роутеры, находящиеся по близости. Чуть позже тоже покажем как это сделать.

Есть еще способы подобрать пароль:

• Бесплатный - попросить на форуме

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

• Платный - попросить в платном разделе форума

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

• Условно бесплатный - воспользоваться онлайн сервисом

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. Бесплатно они проверят по словарю из 20кк (что составит на нашем ПК 3 минуты), а за дополнительную плату можно выбрать маску самому, но цены там конские• И финальный вариант - можно арендовать сервер у Амазон и сбрутить на нем

А теперь на мой взгляд самая интересная часть нашей инструкции!

АТАКА НА РОУТЕР ИЗ ГЛОБАЛЬНОЙ СЕТИ

До этого мы ломились в роутер со стороны беспроводной сети. Мы наверняка уже собрали пароли к куче сетей, но остались и закрытые для нас. Сейчас мы начнем ковровые бомбардировки по всему городу.

Получить доступ к роутеру можно не только через WiFi, но и постучавшись к нему со стороны интернета. Если к паролям от WiFi уделяют хоть сколько-то внимания, то пароль от его веб морды (страница его настроек) меняют очень редко. А сколько есть известных и не исправленных уязвимостей!

К делу. Подключаемся к соседской сети. Сначала нужно узнать кто мы и где мы находимся. Идем на сайт

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

и нажимаем проверить:Наш IP 89.234.157.254, а диапазон 89.234.157.252-89.234.157.255. Ниже написан CIDR это тот же диапазон, но записанный в другом формате и провайдер. Заходим через TOR. поэтому данные довольно странные. У этого провайдера в этом диапазоне всего три адреса у вас будет гораздо больше.

Записываем эти данные в блокнот и открываем Router Scan. Здесь нужно внести некоторые изменения:

* - это в сколько потоков сканировать адреса

** - интервал между потоками

Не нужно выставлять слишком большие значения, наша задача оставаться невидимками, а не положить оборудование провайдера.

Частоту использования портов роутерами можете посмотреть в таблице. Как видим ТОП 3 достаточно.

И в четвертое поле вписываем наш диапазон. Можно задавать и несколько диапазонов разом. Так же перейдем в настройки и настроим работу сканера через TOR.

Открываем Top Браузер, если он закрыт, то программа не сможет выйти в интернет и нажимаем «Start scan». Через некоторое время у нас побегут строки. Во вкладке Good Result будут показаны роутеры которые удалось взломать. Среди них вполне возможно есть кто-то из ваших соседей:

Сейчас мы просканировали диапазон нашего провайдера, но мы можем не просто стучаться в роутеры из интернета, а еще и искать цели во внутренней сети. Вот диапазоны локальных адресов:

10.0. 0.0-10.255.255.255

172.16.0. 0-172.31.255.255

192.168.0. 0-192.168.255.255

Вот здесь

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

доходчиво объясняется как найти, что сканировать в первую очередь. Нет смысла заниматься копипастом.Еще используемые диапазоны можно найти здесь -

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Вводим интересующие координаты и нажимаем найти.Что еще можно делать с этими роутерами:

• Во время перебора мы зацепим много камер, в основном это домашние видеонаблюдение

• Некоторые роутеры можно настроить как ВПН

• Можно подменить ДНС и перехватывать пароли

Но это уже совсем другая история.

ЗАМЕТАЕМ СЛЕДЫ

Теперь будет полезным отключить журнал в настройках роутера. Для этого нужно подключиться к точке и узнать адрес его веб морды (шлюз). Для этого идем в Панель управления\Центр управления сетями и общим доступом\ выбираем нашу сеть:

Этот адрес нужно вбить в адресную строкубраузера (не TOR). Увидим поле для ввода логина и пароля. Скорее всего это admin:admin. Но если не подходит, то можно подсмотреть в Router scan.

Открываем Router Scan и в поле «Enter IP ranges to scan:» вписываем наш адрес шлюза. После нажатия «Start scan» сканер попробует перебрать все стандартные комбинации логин:пароль, а если не выйдет, то подсмотреть их при помощи уязвимостей. Теперь заходим в настройки роутера и отключаем ведение журнала. У каждого роутера свой уникальный интерфейс и мы не можем написать для каждого, но общий путь к журналу примерно:

Расширенные или дополнительные настройки \ журнал \ настройки журнала \ отключить журнал Advansed tool \ system log \ disable log

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

- запоминай нашу визитку!

Последнее редактирование: